Борьба с троянцами семейства WinLock и MbrLock

(блокировщики Windows)

Актуальность вопроса

Троянцы, блокирующие работу Windows, с сентября 2009 года — одни из самых распространенных по частоте проявления. Например, за декабрь 2010 года более 40% обнаруженных вирусов — блокировщики Windows. Общее название подобных вредоносных программ — Trojan.Winlock.XXX, где XXX — номер, присвоенный сигнатуре, которая позволяет определить несколько (зачастую несколько сотен) схожих вирусов. Также подобные программы могут относиться к типам Trojan.Inject или Trojan.Siggen, но такое случается значительно реже.

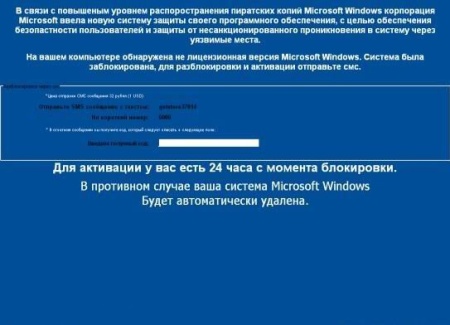

Внешне троянец может быть двух принципиальных видов. Первый: заставка на весь экран, из-за которой не видно рабочий стол, второй: небольшое окно в центре. Второй вариант не закрывает экран полностью, но баннер все равно делает невозможной полезную работу с ПК, поскольку всегда держится поверх любых других окон.

Вот классический пример внешнего вида программы Trojan.Winlock:

Цель троянца проста: добыть для вирусописателей побольше денег с жертв вирусной атаки.

Наша задача — научиться быстро и без потерь устранять любые баннеры, ничего не платя злоумышленникам. После устранения проблемы необходимо написать заявление в полицию и предоставить сотрудникам правоохранительных органов всю известную вам информацию.

Внимание! В текстах многих блокировщиков встречаются различные угрозы («у вас осталось 2 часа», «осталось 10 попыток ввода кода», «в случае переустановки Windows все данные будут уничтожены» и т. д.). В основном это не более чем блеф.

Алгоритм действий по борьбе с Trojan.Winlock

Модификаций блокировщиков существует великое множество, но и число известных экземпляров очень велико. В связи с этим лечение зараженного ПК может занять несколько минут в легком случае и несколько часов, если модификация еще не известна. Но в любой ситуации следует придерживаться приведенного ниже алгоритма:

1. Подбор кода разблокировки.

Коды разблокировки ко многим троянцам уже известны и занесены в специальную базу, созданную специалистами компании «Доктор Веб». Чтобы воспользоваться базой, перейдите по ссылке https://www.drweb.com/xperf/unlocker/ и попробуйте подобрать код. Инструкция по работе с базой разблокировки: https://support.drweb.com/show_faq?qid=46452743&lng=ru

Прежде всего, попробуйте получить код разблокировки, воспользовавшись формой, позволяющей ввести текст сообщения и номер, на который его нужно отправить. Обратите внимание на следующие правила:

Если требуется перевести деньги на счет или телефонный номер, в поле Номер необходимо указать номер счета или телефона, в поле Текст ничего писать не нужно.

Если требуется перевести деньги на телефонный номер, в поле Номер необходимо указать номер телефона в формате 8хххххххххх, даже если в баннере указан номер без цифры 8.

Если требуется отправить сообщение на короткий номер, в поле Номер укажите номер,

в поле Текст — текст сообщения.

Если сгенерированные коды не подошли — попробуйте вычислить название вируса с помощью представленных картинок. Под каждым изображением блокировщика указано его название. Найдя нужный баннер, запомните название вируса и выберите его в списке известных блокировщиков. Укажите в выпадающем списке имя вируса, поразившего ваш ПК, и скопируйте полученный код в строку баннера.

Обратите внимание, что, кроме кода, может быть выдана другая информация:

Win+D to unlock — нажмите комбинацию клавиш Windows+D для разблокировки.

any 7 symbols — введите любые 7 символов.

Воспользуйтесь генератором выше или use generator above — используйте для получения кода разблокировки форму Номер-Текст в правой части окна.

Используйте форму или Пожалуйста, воспользуйтесь формой — используйте для получения кода разблокировки форму Номер-Текст в правой части окна.

Если подобрать ничего чего не удалось

2. Если система заблокирована частично. Этот шаг относится к случаям, когда баннер «висит» в середине экрана, не занимая его целиком. Если доступ заблокирован полностью — переходите сразу к шагу 3. Диспетчер задач при этом блокируется аналогично полноэкранным версиям троянца, то есть завершить вредоносный процесс обычными средствами нельзя.

Пользуясь остатками свободного пространства на экране, сделайте следующее:

1) Проверьте ПК свежей версией лечащей утилиты Dr.Web CureIt! https://www.freedrweb.com/cureit/ . Если вирус благополучно удален, дело можно считать сделанным, если ничего не найдено — переходите к шагу 4.

2) Скачайте восстанавливающую утилиту Dr.Web Trojan.Plastix fix по ссылке https://download.geo.drweb.com/pub/drweb/tools/plstfix.exe и запустите скачанный файл. В окне программы нажмите Продолжить, и когда Plastixfix закончит работу, перезагрузите ПК.

3) Попробуйте установить и запустить программу Process Explorer (скачать можно с сайта

Microsoft: https://technet.microsoft.com/ru-ru/sysinternals/bb896653). Если запуск удался —

нажмите мышью в окне программы кнопку с изображением прицела и, не отпуская ее,

наведите курсор на баннер. Когда вы отпустите кнопку, Process Explorer покажет процесс,

который отвечает за работу баннера.

3. Если доступа нет совсем. Обычно блокировщики полностью загромождают баннером экран, что делает невозможным запуск любых программ, в том числе и Dr.Web CureIt! В этом случае необходимо загрузиться с Dr.Web LiveCD или Dr.Web LiveUSB https://www.freedrweb.com/livecd/ и проверить ПК на вирусы. После проверки загрузите компьютер с жесткого диска и проверьте, удалось ли решить проблему. Если нет — переходите к шагу 4.

4. Ручной поиск вируса. Если вы дошли до этого пункта, значит поразивший систему троянец — новинка, и искать его придется вручную.

Для удаления блокировщика вручную необходимо получить доступ к реестру Windows, загрузившись с внешнего носителя.

Обычно блокировщик запускается одним из двух известных способов.

Через автозагрузку в ветках реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

Путем подмены системных файлов(одного или нескольких) запускаемых в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

или, например, файла taskmgr.exe.

Для работы нам понадобится Dr.Web LiveCD/USB(или другие средства работы с внешним реестром).

Для работы с Dr.Web LiveCD/USB загрузите ПК с компакт-диска или флешки, после чего скопируйте на флеш- карту следующие файлы:

C:\Windows\System32\config\software *файл не имеет расширения*

C:\Document and Settings\Ваше_имя_пользователя\ntuser.dat

В этих файлах содержится системный реестр зараженной машины. Обработав их в программе Regedit, мы сможем очистить реестр от последствий вирусной активности и одновременно найти подозрительные файлы.

Теперь перенесите указанные файлы на функционирующий ПК под управлением Windows и сделайте следующее:

Запустите Regedit, откройте куст HKEY_LOCAL_MACHINE и выполните Файл –> Загрузить куст.

В открывшемся окне укажите путь к файлу software, задайте имя (например, текущую дату) для раздела и нажмите ОK.

В этом кусте необходимо проверить следующие ветки:

Microsoft\Windows NT\CurrentVersion\Winlogon:

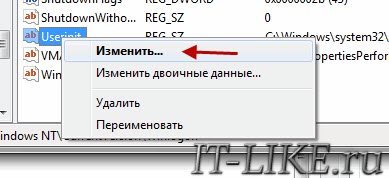

Параметр Shell должен быть равен Explorer.exe. Если перечислены любые другие файлы — необходимо записать их названия и полный путь к ним. Затем удалить все лишнее и задать значение Explorer.exe.

Параметр userinit должен быть равен C:\Windows\system32\userinit.exe, (именно так, с запятой на конце, где C — имя системного диска). Если указаны файлы после запятой — нужно записать их названия и удалить все, что указано после первой запятой.

Встречаются ситуации, когда присутствует схожая ветвь с названием Microsoft\WindowsNT\CurrentVersion\winlogon. Если эта ветвь есть, ее необходимо удалить.

Microsoft\Windows\CurrentVersion\Run — ветвь содержит настройки объектов автозапуска.

Особенно внимательно следует отнестись к наличию здесь объектов, отвечающих следующим критериям:

Имена напоминают системные процессы, но программы запускаются из других папок

(например, C:\Documents and Settings\Dima\svchost.exe).

Имена вроде vip-porno-1923.avi.exe.

Приложения, запускающиеся из временных папок.

Неизвестные приложения, запускающиеся из системных папок (например, С:\Windows\system32\install.exe).

Имена состоят из случайных комбинаций букв и цифр

(например, C:\Documents and Settings\Dima\094238387764\094238387764.exe).

Если подозрительные объекты присутствуют — их имена и пути необходимо записать, а соответствующие им записи удалить из автозагрузки.

Microsoft\Windows\CurrentVersion\RunOnce — тоже ветвь автозагрузки, ее необходимо проанализировать аналогичным образом.

Завершив анализ, нажмите на имя загруженного раздела (в нашем случае он называется по дате) и выполните Файл –> Выгрузить куст.

Теперь необходимо проанализировать второй файл — NTUSER.DAT. Запустите Regedit, откройте куст HKEY_LOCAL_MACHINE и выполните Файл –> Загрузить куст. В открывшемся окне укажите путь к файлу NTUSER.DAT, задайте имя для раздела и нажмите ОK.

Здесь интерес представляют ветки Software\Microsoft\Windows\CurrentVersion\Run и Software\Microsoft\Windows\CurrentVersion\RunOnce, задающие объекты автозагрузки.

Необходимо проанализировать их на наличие подозрительных объектов, как указано выше.

Также обратите внимание на параметр Shell в ветке Software\Microsoft\Windows NT\CurrentVesion\Winlogon. Он должен иметь значение Explorer.exe. В то же время, если такой ветки нет вообще — все в порядке.

Завершив анализ, нажмите на имя загруженного раздела (в нашем случае он называется по дате) и выполните Файл –> Выгрузить куст.

Получив исправленный реестр и список подозрительный файлов, необходимо сделать следующее:

Сохраните реестр пораженного ПК на случай, если что-то было сделано неправильно.

Перенесите исправленные файлы реестра в соответствующие папки на пораженном ПК с помощью Dr.Web LiveCD/USB (копировать с заменой файлов). Файлы, информацию о которых вы записали в ходе работы — сохраните на флешке и удалите из системы. Их копии необходимо отправить в вирусную лабораторию компании «Доктор Веб» на анализ.

Попробуйте загрузить инфицированную машину с жесткого диска. Если загрузка прошла

успешно и баннера нет — проблема решена. Если троянец по-прежнему функционирует,

повторите весь пункт 4 этого раздела, но с более тщательным анализом всех уязвимых и часто используемых вирусами мест системы.

Внимание! Если после лечения с помощью Dr.Web LiveCD/USB компьютер не загружается

(начинает циклически перезагружаться, возникает BSOD), нужно сделать следующее:

Убедитесь, что в папке config находится один файл software. Проблема может возникать, потому что в Unix-системах регистр в имени файлов имеет значение (т. е. Software и software — разные имена, и эти файлы могут находиться в одной папке), и исправленный файл software может добавиться в папку без перезаписи старого. При загрузке Windows, в которой регистр букв роли не играет, происходит конфликт и ОС не загружается. Если файлов два — удалите более старый.

Если software один, а загрузка не происходит, высока вероятность, что система поражена «особенной» модификацией Winlock. Она прописывает себя в ветку HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, в параметр Shell и перезаписывает файл userinit.exe. Оригинальный userinit.exe хранится в той же папке, но под другим именем (чаще всего 03014d3f.exe). Удалите зараженный userinit.exe и переименуйте соответствующим образом 03014d3f.exe (имя может отличаться, но найти его легко).

Эти действия необходимо провести, загрузившись с Dr.Web LiveCD/USB, после чего попробовать загрузиться с жесткого диска.

На каком бы из этапов ни кончилась битва с троянцем, необходимо обезопасить себя от

подобных неприятностей в будущем. Установите антивирусный пакет Dr.Web и регулярно

обновляйте вирусные базы.

Вы выключили на время ПК или ноутбук, затем включили его, а на рабочем столе красуется сообщение «Ваш Windows заблокирован МВД РФ…»? При этом все заблокировано, не работает клавиатура и мышка? Это обычный вирус. Или как его еще называют – баннер вымогатель.

Грамотность у жуликов иногда хромает

Грамотность у жуликов иногда хромаетНадо сказать, эти жулики знают, что делают. Когда читаешь, как строгим официальным языком написано, что МВД РФ (или Украины) заблокировало ПК за просмотр нехороших видео и Вам грозит штраф по статье такой-то…. Это вызывает шок и недоумение. А затем и страх за свои данные, поскольку ниже написано, что если в течение N часов Вы не оплатите штраф, Windows будет удален.

Но ниже указан личный номер телефона или кошелька (это же улика против самого себя!), а также написано, что по истечении времени ПК ликвидируется, взорвется и улетит в космос. Это уже вызывает смех и понимание, что сообщение «Windows заблокирован» просто шутка. Поэтому, с компьютером ничего не случится и платить этим жуликам не нужно. Правда все же придется разбираться, как разблокировать компьютер от вируса вымогателя.

Кстати, «блокировать» Windows может кто угодно: МВД РФ, Служба безопасности Украины, Microsoft Security Essentials и т.д. Фантазия у жуликов работает неплохо.

Вы, конечно, можете заплатить этот якобы «штраф» на указанный кошелек или телефон в надежде получить спасительный код для разблокировки, но…. А куда мошенник будет его присылать? И кому? Да и как Вы думаете – насколько сильно ему это надо? В итоге Вы только потратите деньги, а кода не получите. А затем все равно придется вникать, как убрать баннер МВД с компьютера.

Почему блокируют Windows?

Потому что Вы словили вирус с какого-то сомнительного сайта. Возможно, это были читы для компьютерной игрушки. Возможно, какая-то программа или установка Windows. Был у меня также один случай, когда этот вирус словили при загрузке реферата.

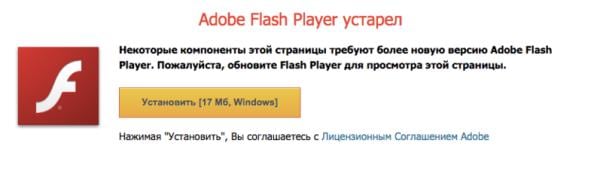

Кстати, очень часто на сторонних сайтах всплывает сообщение «Ваш Flash Player устарел, обновите его». Если Вы щелкните на него, то можете словить этот вирус. Игнорируйте подобные сообщения, и обновляйтесь только вручную и только с официального сайта Adobe.

Подробнее о том, как это сделать, написано здесь: Как правильно обновить Adobe Flash Player?

Примерно такое сообщение всплывает в браузерах (с вирусом, конечно)

Примерно такое сообщение всплывает в браузерах (с вирусом, конечно)В общем, от этого не застрахован никто. И баннер вымогатель появляется везде: на Windows XP, 7, 8 или 10. Можно, конечно, установить антивирус и не заходить на сомнительные сайты – это снизит вероятность словить данную заразу, но гарантий никаких.

Теперь перейдем в главному и рассмотрим наиболее эффективные способы убрать баннер «Windows заблокирован».

Поскольку Ваш ПК или ноутбук нерабочий, и с него ничего сделать не получится, то в некоторых случаях для решения проблемы понадобится второй компьютер. Именно с его помощью Вы сможете найти нужные программы, чтобы удалить баннер.

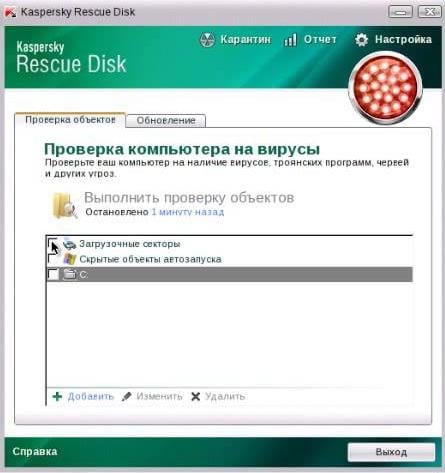

Программа Kaspersky Rescue Disk

Бесплатная утилита Kaspersky Rescue Disk – один из наиболее эффективных вариантов удалить баннер «Виндовс заблокирован». Ведь она может не только разблокировать компьютер от баннера МВД, но также проверить его на вирусы и устранить оставшиеся следы этой заразы.

Для начала Вам нужно загрузить ее на работающем ПК с оф. сайта (), а затем правильно записать на флешку с помощью программ UltraISO, Rufus и т.п.

Если не знаете, как это сделать, читайте здесь: Как пользоваться программой Rufus?

Далее необходимо загрузиться с нее на заблокированном компьютере или ноутбуке. Для этого Вам надо зайти в BIOS или в Boot Menu и выставить, чтобы USB-флешка загружалась первой, а уже после нее – HDD-накопитель.

Подробнее о том, как это сделать, читайте здесь:

Как включить загрузку с флешки в BIOS?

Как войти в Boot Menu?

После успешной загрузки запустится утилита Kaspersky Rescue Disk. Далее:

- Нажимаете любую кнопку и выбираете русский язык.

- Нажимаете клавишу «1», чтобы принять лицензионное соглашение.

- Выбираете режим запуска – Графический.

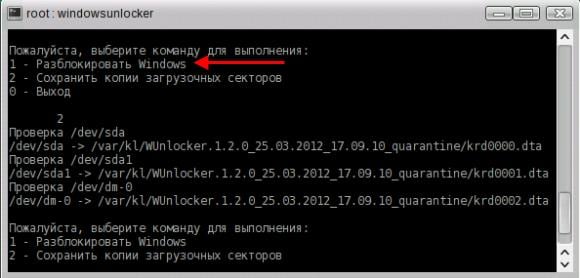

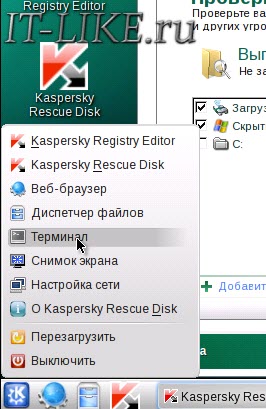

- Заходите в меню и выбираете пункт «Терминал» (не обращайте внимание на запустившийся сканирование системы).

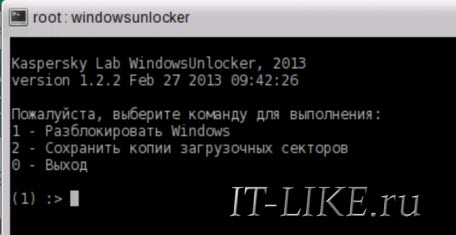

- Откроется черное окно, куда нужно ввести команду – windowsunlocker.

- Появится меню – нажимаете кнопку 1.

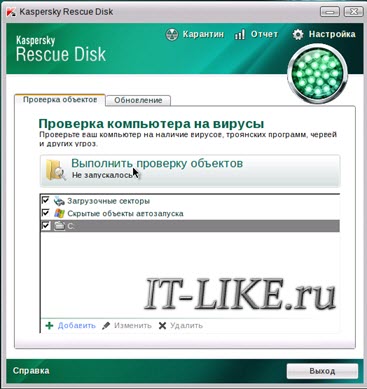

Далее утилита приступит к работе и удалит надоедливый баннер о том, что Виндовс заблокирован. После этого рекомендуется проверить этой же программой свой компьютер или ноутбук, чтобы окончательно стереть оставшиеся следы этого вируса.

Если мышка и тачпад на ноутбуке не работают, тогда выберите текстовый режим, а не графический. После запуска ОС нажмите F10 (чтобы скрыть меню), а затем напишите в командную строку команду windowsunlocker.

Вместо заключения

На этом все. Теперь Вы знаете, что делать, если Windows заблокирован, и как избавиться от баннера вымогателя. Конечно, существует еще много других способов разблокировать компьютер от вируса МВД, но и этих 2 программ более чем предостаточно.

Во-первых, они наиболее эффективны. Во-вторых, данные способы очень просты и понятны даже для новичков. И с помощью этих утилит Вы сможете убрать баннер МВД, после чего ПК или ноутбук снова будет работать, как и раньше.

P.S. Если у Вас нет желания разбираться в этом или ни один способ не помог, можно переустановить операционную систему. Это радикальный метод (ведь удалятся программы и файлы на локальном диске C), но он 100% рабочий. Пошаговую инструкцию можете прочитать здесь: Как переустановить Windows 7?

— Дорогой, тебе надо провериться.Мне неловко говорить, но я, кажется, где-то подхватила… рекламный баннер.

Да, именно так честно нужно признаться любимому, что в ваш смартфон или планшет попал вирус. Коллективное заражение происходит не только где-то там в интернетах, а прямо в вашей домашней сети. В первой части я уже говорил об опыте борьбы с рекламными вирусами и баннерами, а сегодня дополню признаками заражения и ещё одним печальным опытом с хорошим концом. Самый сложный вариант удаления баннеров и вирусов — при проникновении вируса в систему я описал в третьем посте — Что делать, если вирус на Андроиде не удаляется при сбросе на заводские настройки.

Часть третья. Баннер на Андроиде. Признаки заражения

Встречали такие баннеры? Как узнать, что что-то не так в вашем любимом смартфоне или планшете? Вот некоторые признаки, которые помогут определить заражение вашего устройства. Признаков может быть гораздо больше, но вот частые для настоящего времени и те, которые мне встречались более двух раз.

- Появились всплывающие объявления, баннеры на весь экран там, где раньше этого никогда не было. Открываются страницы в браузере, на которые вы и не собирались переходить.

- В браузере при попытке ввода текста в строку поиска самопроизвольно убирается клавиатура.

- Гугл после каждого запроса пишет, что с устройства идет подозрительная активность.

- В списке приложений появились те, которые вы не устанавливали и они имеют расширенные права.

- В разделе безопасность сама собой устанавливается галочка «разрешить установку из неизвестных источников». После ручного снятия снова устанавливается через минуту — другую.

- Неизвестное приложение, даже если его удалить, вновь восстанавливается.

Часть четвёртая. Как я блокировал рекламный баннер

Итак, появилась назойливая реклама — баннеры, всплывающие окна на весь экран, переходы на страницы платных подписок. Гугл стал ругаться на трафик, исходящий из моей сети. Что я сделал? Данный опыт лишь мой и не является инструкцией к применению.

- Проверил всё антивирусом. Dr.Web заругался на Менеджер шрифтов и приложение Caivs как на потенциально уязвимые. Kaspersky IS нашел AndroidOS.SMSreg.dv. Можно попробовать проверить устройство ещё несколькими антивирусами, но в моём случае двух было достаточно. Вот что показал KIS:

- Проверил установленные приложения. Нашлись посторонние приложения — Recent Apps в количестве двух штук. Удалил их с остановкой и очисткой данных этих приложений.

- Отключил приложения на которые ругался антивирус и которые не удалялись штатными средствами без рута. Например, Сaivs идёт в заводской прошивке.

- Установил запрет на «разрешить установку из неизвестных источников» — снял галочку.

- Удалил браузер Хром, перезагрузился и установил его заново. Хром — одно из самых ресурсоёмких приложений в моём арсенале, со временем разрастается до 500 Мб и выше. Штатный браузер работал вполне корректно и его решил пока не трогать.

- От блокировки поиска Гугла избавлялся так — https://lassimarket.ru/2015/08/podozritelnyj-trafik-isxodyashhij-iz-vashej-seti/. Дополнительно о «рекламных вирусах» писал тут: https://lassimarket.ru/2015/07/kak-ubrat-reklamu-na-androide-reklamnye-virus/

- Проверил таким образом все устройства в домашней сети. На 3х устройствах версии Андроид старше 4.1.3 и младше Андроид 5.0 таким образом удалил рекламу, ускорил работу и немного повысил безопасность.

Примечание. Как источник заражения или как дырявое приложение встречались ещё и такие: Caivs, slowly,Менеджер шрифтов, patriotic и др.

Данное лечение сработало на 3-х аппаратах. Примечательно, что аппараты Asus, Samsung у меня не пострадали. Удивительно, что даже жуткий Fly не «заболел», но он уже по был инвалидом прямо на конвеере. Возможно, что относится данная проблема к китайским аппаратам с Android 4.4 kitkat.

Баннерная реклама раздражает каждого, кто использует компьютер для интернет-серфинга, или владельца планшета, телефона, работающих на ОС Android, не только увеличивает время загрузки необходимого сайта, крадя время и предоплаченный трафик, она может быть вредоносной. Не исключено, что вас могут перенаправить на сайты и страницы, которые содержат вирус поражающий компьютер, a также туда, где вас ждут мошенники или вымогатель.

Независимо от девайса – компьютер это, или вы зашли в интернет с помощью телефона, или планшета особенно мешает агрессивная реклама, которая имеет вид всплывающего окна c баннером. В Андроид приложениях встречаются следующие рекламные баннеры, угрозы заблокировать компьютер от имени МВД если не оплатите штраф, которые хочет удалить практически каждый, а также реклама, содержащая вирус:

- статичные, отображаются определённое время или на протяжении всего периода работы с материалом, используя компьютер, или с помощью телефона, или планшета;

- реклама формата “Interstitial” – это всплывающий баннер, занимает весь экран, иногда c видео;

- реклама c каким-либо предложением в интерфейсе приложения;

- баннер особого формата, который встраивается в приложение и начинает появляться через несколько дней, в этом случае нельзя установить кто занёс, например, такой вирус, который требует оплаты штрафа от имени МВД;

- так называемая «полезная реклама», когда за просмотр того или иного сайта, страницы предлагаются различные вознаграждения.

Для того, чтобы убрать навязываемые просмотры и ненужную информацию на устройствах, работающих на андроид, используют специальные программы, так называемые блокировщики рекламы, устанавливаемые на мобильный девайс, предохраняющие от вирусов и мошенников, подделывающихся под киберполицию МВД.

В интернете в свободном доступе можно найти программы для Андроида, устанавливаемые на компьютер или мобильный девайс, которые позволяют бороться с баннерами, с мошенничеством под видом МВД.

Adguard

На сегодняшний день, наверное, самый эффективный и популярный блокировщик. Имеет следующие преимущества:

- обрабатывает страницу в ходе загрузки таким образом, что ещё до момента попадания в браузер из кода удаляется реклама, в отличие от конкурентов, например, Adblock Plus, где баннеры убираются совершенно на этапе отрисовки веб-страницы, поэтому исчезают мигающие скрытые баннеры и полноценно блокируются все виды рекламы;

- качественная и эффективная работа во всех браузерах, поскольку Adguard работает как отдельная программа, он эффективно удаляет рекламу во всех приложениях, вне зависимости от того, имеются или нет под эту браузерную платформу Adblock расширения;

- наличие модуля Антифишинг, который защищает от вредоносных и фишинговых сайтов – это прекрасная защита от проникновения вирусов и от мошенников;

- функция родительского контроля, благодаря наличию модуля «интернет-цензор», который блокирует доступ к порно сайтам, +18, где наиболее часто действуют мошенники под видом МВД и особенно велика вероятность занести вирус – такой функции блокировки порно продукции не имеет ни AdBlock, ни Adblock Plus.

- удаление рекламы не только на страницах сайтов, но и в программах, позволяя пользоваться avast, uTorrent, Skype без навязчивых баннеров;

- блокировка рекламных элементов до момента, когда о них становится известно браузеру.

Поскольку Adguard создавался российскими разработчиками, он нацелен на рунет и по сравнению с конкурентами более эффективно борется с рекламой в русскоязычном секторе интернета.

Баннеры вымогатели: как с ними бороться?

Последнее время, в интернете стало много всевозможных вирусов. Они стали трансформироваться и скрываться за всевозможными вещами. Одним из них, является рекламный баннер вымогатель, который появляется на экране Вашего компьютера, и требует отправить SMS с каким-то кодом на неизвестный номер.

Вымогающий баннер

Взамен на эти действия, он обещает исчезнуть и разблокировать компьютер. Часто это обманный ход, на который большинство неопытных пользователей доверчиво покупаются, отправляют со своего мобильного телефона SMS-ки, и тратят деньги. Баннер иногда к великому удивлению исчезает, но это происходит крайне редко, и денег уходит довольно много. Как с этим бороться? Об этом и пойдет речь.

Самым первым делом, нужно разобраться, что это за программа, так нахально требует денег. Если это обычный баннер, расположенный на сайте, рекламного вида, то его можно просто проигнорировать. Это обычные просьбы пополнить счет. Если же это сообщение появляется на экране Вашего монитора, точнее, на рабочем столе, или даже при отключенном интернете, а уж тем более при загрузке операционной системы – это вирус. Причем вирус довольно противный. Он блокирует все программы, и скрывает рабочий стол. Для пользователя, который не разбирается в компьютере довольно хорошо, это первый шаг к панике. Но не стоит огорчаться. Как и угроза имеется и защита от баннеров вымогателей.

Эффективная защита от блокировщиков

Такую защиту предоставляют многие сайты, обещая излечить Ваш компьютер. Но система лечения такая сложная, и выход в интернет порой невозможен, так что это очень сложно реализовать. Поэтому предлагается реальная система по излечению таких вирусов на практике.

1. Убедитесь, что программа требующая отправить SMS действительно вирус. Если вы не в интернет браузере, и окошко вылезло на рабочем столе, то это так.

2. Теперь нужно проверить, что можно сделать. Если имеется доступ в интернет и к программам, то все хорошо. Действуем дальше.

3. Скачивается последний антивирус, для этих целей рекомендуется CureIt.exe (программный продукт от Доктора Web’a).

Доктор веб curelt

4. Можно использовать Касперский 12 версию. Вместе с антивирусом, скачивается последнее его обновление. Все это устанавливается, и компьютер проходит сканирование. Как правило, вирус находиться и удаляется.

Сканирование программой Касперский 12

5. Если это не помогло, можно воспользоваться другим методом. Необходимо посетить https://antonkozlov.ru/support.kaspersky.ru/viruses/deblocker этот сайт или ему подобный https://antonkozlov.ru/www.esetnod32.ru/.support/winlock/. Ввод номера мошенников и слова (если есть), сгенерирует вам код, ввод которого вылечит Ваш компьютер. Так же на этих сайтах есть другие возможные обходы.

Удаление баннера с рабочего стола через сервис Касперского

Как удалить баннер вымогатель если интернет не работает?

В этом случае следует выполнить все те же действия, на работающем компьютере. Если нет такой возможности, либо все что написано выше не помогло, есть один, но самый верный способ для решения этой проблемы. Нужно переустановить Windows на Вашем персональном компьютере. Это усложняется тем, что теряется информация на компьютере, но вместе с ней и вирусы. Но не все так просто. На самом деле, даже при переустановке Windows, следует первым делом установить антивирус, и произвести полное сканирование компьютера. Часто вирусы находятся в папках, которые спрятаны глубоко в файлах.

Бывают такие случаи, что баннеры вымогатели — это простые скрипты, которые всплывают на страницах в интернете. Избавиться от них тоже можно и очень просто. Для этого, необходимо правильно настроить свой браузер. Заходите в настройки браузера, ищите инструменты. Найдя вкладку страницы, отключаете флеш и все дополнительные скрипты, которые так же грузят компьютер. Теперь на страницах нет никакой рекламы, интернет работает быстрее.

Возникновение баннеров вымогателей замечено довольно давно. Такие программы рассчитаны на простодушный народ интернета, который верит и пугается злоумышленников. А они в свою очередь, зарабатывают немалые деньги на этом. Но от этого можно уберечься.

- На персональном компьютере всегда должен стоять свежайшие антивирус с последними обновлениями.

- Посещение сайтов должно быть осторожным. Имеется в виду, что не стоит посещать сайты с сомнительным содержанием, ведь сайты, например, с порнографическим содержанием особо заражены вирусами. Так же вирусов много в социальных сетях, так как там очень много доверчивых пользователей.

- Всегда читать всплывающие окна, прежде, чем на них соглашаться или нет.

Эти простые действия, помогут простому пользователю уберечь свой компьютер от вируса или мошенников, которые пытаются украсть информацию или деньги. Важно понимать, что ни один баннер вымогатель не способен причинить вред компьютеру, и лечиться на ура. Поэтому отправка SMS – это самый глупый поступок в данной ситуации. Имея комплект перечисленного «оружия» с ними можно вести эффективную борьбу.

(голосов: 1, средняя оценка: 4,00 из 5)

(голосов: 1, средняя оценка: 4,00 из 5)

-

Я в этом году подцепил вирус. Слава Богу, есть знакомый хакер, подсказал переустановить винду, а то пришлось бы платить 400грн.

-

Есть более простые и не столь радикальные методы, а хакер ваш не очень хорош в этом деле, раз такое вам посоветовал.

-

Таких ХАКЕРОВ категорически нельзя слушать. Заходим на сайт Касперского, слева есть надпись удаление sms-блокеров, переходим по ссылке, читаем первую левую колонку: Kaspersky WindowsUnlocker, делаем как описано, проблема решается за 5 минут. А если Вы думаете , что заплатив решите проблему, то ошибаетесь, некоторые платят по 3-4 раза и безрезультатно. И обязательно дайте почитать вашему знакомому » ХАКЕРУ «.

-

Есть на много лучшие способы избавиться от вируса. Эти вирусы, как правило, изменяют файл системы отвечающий за загрузку системы, я уже не помню как он называется, но его изменение в нормальное состояние и удаление тела вируса, обычно помогает и всё приходит в норму. Описывать весь процесс востановления очень много, займет на целую статью.

-

народ! ну я прямо не знаю!!! для этих целей есть LiveCD… только заранее найдите в инете програмку AutoRuns… грузимся с Лайф сиди… запускаем Ауторанс… и видим какая гадость грузится…. удаляем ссылку в реестре, удаляем файл-вирус! Из как минимум 200 обращений винду переустанавливал только 4 раза!

-

люди помогите!вчера вхожу в аську пишет какой-то не понятный текст?что делать?и как поменять пароль?

-

Чаще всего это обычный флэш-ролик, который просто циклично повторяется на рабочем столе. Да, он прописан в автозагрузку, просто раньше всех остальных программ — по этому же принципу создаются анимированные экраны входа в систему на различных сборках Windows XP (самый распространённый — своеобразная пародия на логотип кинокомпании MGM для сборок Windows Zver). Сам флэш-файл валяется или в корневой папке пользователя, который его подцепил, или в папке Мои документы того же пользователя. Реже — в корневой папке Windows или system32. Очень часто БОЛЬШЕ НИЧЕГО ВИРУСНОГО ТАМ НЕТ — вся зараза просто прописана в реестре, и если его почистить, а лучше перед удалением флэш-файла запомнить его название и поискать целенаправленно, то больше ничего не потребуется. Да, проверить систему антивирусом будет нелишней предосторожностью, но собственно самих «хвостов» окна-блокиратора он в 95 процентах случаев просто не найдёт. Поэтому, кстати, так часты случаи, когда никакая оплата не помогает избавиться от блокиратора. Так что лучше ищите в автозагрузке то, чего раньше там не было, смотрите, куда ведёт ссылка, и удаляйте исполняемый файл. И лучше конечно с LiveCD или любой другой внешней операционки.

-

Не всегда это «просто» ролик. Рассказываю свой случай.Искал портабельную версию ICQ, не хотел ставить в систему. По ссылке гугла перешёл на какой то сайт с программами: всё чин-чином, вот программка, вот описание, вот ссылочка. Ткнул, появилась даже страничка с файлообменника. Ткнул «скачать» и нате вам! Но самое интересное, как выяснилось было позже. В баннере было указано, что переустановка системы не поможет и нужно сломя голову бежать расставаться с деньгами. Я вытащил из запасников загрузочный диск с Акронисом и за несколько минут восстановил систему из ранее созданного архива. В том числе восстановил и MBR. Очень важная деталь — обратите на это внимание! Каково же было моё изумление, когда после перезагрузки компьютера баннер остался висеть на своём месте! Я слегка подрастерялся даже. Потом понял, что баннер висит потому, что грузится из другого места, не с диска С: Загрузил с этого же диска Диск Директор и увидел в чём была фишка. Очень изобретательным оказался засранец! В системе стало два основных диска. Диск C: стал диском G: , а диск G: который настоящий, стал девственно чистым и там прописалась копия моей системы с диска C: Лечение было простое: диску C: вернули его законное имя, а диск G: был преобразован обратно в логический. Жаль, только не осталось номера телефона, на который предлагалось перевести деньги. С этим номерком можно было бы «поработать». Очень жестокой ценой этот мерзавец спасает свой баннер от уничтожения. В результате: потора терабайта потерянной информации которую восстановить может и не удастся.Спецпрограммы помогают не всегда. Да и с таким объёмом им нужно работать сутками. Вот так-то, просто ролик!

-

а можно ли убрать эту прогу с помощью диспетчера задач

-

Нет

-

этот банер-вымогатель все блокирует,и ни куда ты не залезешь,и что спецы посоветуете кроме переустановки системы.Почему с этим не борятся,вымогают не копейки.

-

Со мной приключилась такаяаналогичная неприятная история, что чуть было не отправил деньги, подумав, что на самом деле это требование законное. Но посоветовавшись со спецами понял — меня просто пытаются развести, причем на свои кровные.

Теперь Баннеры-вымогатели на рабочих столах не страшны, главное — не паниковать и не принимать скоропалительных решений!

-

Не надо никаких монстров, типа Касперских, Лайф CD и прочих сложностей. От этой напасти, а именно: от СМС баннеров отлично спасает крохотная программка СтартАПмонитор. Ищем в английской транскрипции. Весит меньше мегабайта и отслеживает системный реестр. Как только какая нибудь нехорошая штука захочет подменить вам рабочий стол, все изменения блокируются, и выдаётся запрос: оставить как есть, или удалить. Показывается так же наименование гадости( а может и не гадости!)и ключ реестра который хотят изменить. Смело жмём удалить и радуемся нашей сообразительности и тупости лохов вирусописателей. Пару раз уже помогала. При установке нужных программ, её временно отключаем. Всем приятных часов в интернете!

В наше время передовых технологий, мошенники очень часто стали пользоваться смс мошенничеством или вымогательством. Каждому из нас, хотя бы раз приходило смс сообщение с текстом: «Мама положи срочно 500 вот на этот номер 8918ХХХХХХХ». Но при этом возможно вы не мама, и вообще другого пола, а возможно вам вовсе 9 лет. В таких случаях смс мошенники действуют на случай, потому что каждая 5 смс доходит куда нужно. В данной ситуации мошенники пользуются услугами смс рассылки, или смс спама. Как воспользоваться этими «сервисами» я рассказывать не буду, по этическим соображениям. Скажу лишь одно, что услуга платная.

Другой способ смс мошенничества это предложение, отправить якобы бесплатное смс для доступа к сайту или материалу сайта, чаще всего это так называемые «сайты для взрослых». Возможно, на баннере даже будет указана цена смс сообщения, но она будет сильно отличаться от цены отправленного смс. Так же на сайте может быть надпись ввода номера мобильного телефона, якобы проверить ваш возраст, или узнать, не являетесь ли вы ботом. После чего вы перейдёте на страницу подтверждения вашего номера, а на ваш телефон придет смс с кодом подтверждения. И если вы напишите этот код подтверждения, это будет равносильно отправки такого смс сообщения. Но я не утверждаю, что все сайты, на которых «смс доступ» занимаются обманом и мошенничеством, некоторые из них честно указывают цену за предоставляемые ими услуги. Помните, что если вы сомневаетесь в отправке смс на короткие номера , вы всегда можете воспользоваться бесплатным сервисом по проверке стоимости смс: (smscost.ru) данный сервис молод, но стремительно развивается, поэтому некоторые данные могут быть не достоверны. Для 100% информации по стоимости, обратитесь к оператору вашей сотовой связи, они вам предоставят точную и гарантированную информацию.

Ещё один способ смс мошенничества пароли на архивы. Заключается он в том, что мошенник выкладывает любой файл, будь то музыка или видео, но чаще всего это софт, который находится в архиве. Чаще всего это вовсе не существующий софт, не так давно нас нахлынула череда софта якобы позволяющая использовать камеру мобильного телефона для рентгена одежды на теле человека. Причем скачать такую программу вы можете абсолютно бесплатно, однако когда вы начнете разархивировать данное приложение, высветиться надпись введите пароль, а чтобы пароль получить отправьте смс с текстом «я лох» на короткий номер ХХХХ. Зачастую даже делают архив в архиве, первый разархивируется, и в нем содержатся скриншоты и видео. А вот во втором уже нужно ввести пароль. Вот пример такого видео:

Ну и наконец, баннер вымогатель! Баннер вымогатель появляется либо при загрузке виндовс после экрана приветствия, либо вообще до загрузки виндовс, или просто на рабочем столе с непристойной картинкой и понятное дело, чтобы возобновить работу вашего ПК вам нужно отправить смс с текстом » я лох» на короткий номер ХХХХ. Этот баннер троян (вирус) который вы можете легко подцепить в интернете, особенно переходя по баннерной рекламе на взрослую тематику, а также тематику похудеть за 15 секунд и прочий мусорный сайт. А теперь, как и обещал сам процесс создания простейшего баннера:

Пожалуйста, не используйте это в коммерческих целях, пароль который вы создадите реально уберет этот баннер, им можно просто разыграть друга. Кстати в некоторых случаях на вин 7 при вводе пароля может выскочить ошибка, не пугайтесь просто перезапустите компьютер и баннер вымогатель пропадет.

Пути попадания вируса в компьютер

Первый вариант «заражения» — это пиратские приложения, утилиты, игры. Конечно, пользователи интернета привыкли получать большинство желаемого в сети «на халяву», но при загрузке с подозрительных сайтов пиратского ПО, игр, различных активаторов и прочего, мы рискуем заразиться вирусами. В этой ситуации обычно помогает хороший рабочий антивирус.

Windows может быть заблокирован из-за скачанного файла с расширением «.exe». Это не говорит о том, что нужно отказываться от загрузки файлов с таким расширением. Просто помните, что «.exe» может относиться только к играм и программам. Если вы качаете видео, песню, документ или картинку, а в её названии на конце присутствует «.exe», то шанс появления баннера вымогателя резко возрастает до 99.999%!

Есть ещё хитрый ход с, якобы, необходимостью обновления Flash плеера или браузера. Может быть так, что вы будете работать в интернете, переходить со странички на страничку и однажды обнаружите надпись что «ваш Flash плеер устарел, обновитесь пожалуйста». Если вы кликаете на этот баннер, и он вас ведёт не на официальный сайт adobe.com, то это 100% вирус. Поэтому проверяйте, прежде чем кликнуть по кнопку «Обновить». Лучшим вариантом будет игнорирование подобных сообщений вовсе.

И последнее, устаревшие обновления Windows ослабляют защиту системы. Чтобы компьютер был защищенным, старайтесь вовремя устанавливать обновления. Эту функцию можно настроить в «Панели управления -> Центр обновления Windows» на автоматический режим, чтобы не отвлекаться.

Как разблокировать Windows 7/8/10

Один из простых вариантов убрать баннер-вымогатель – это переустановка операционной системы. Помогает 100%, но переустанавливать Windows имеет смысл тогда, когда у вас нет важных данных на диске «С», которые вы не успели сохранить. При переустановке системы, все файлы удалятся с системного диска. Поэтому, если у вас нет желания заново устанавливать программное обеспечение и игры, то вы можете воспользоваться другими способами.

После лечения и успешного запуска системы без баннера вымогателя нужно провести дополнительные действия, иначе вирус может снова всплыть, или просто будут некоторые проблемы в работе системы. Всё это есть в конце статьи. Вся информация проверена лично мной! Итак, начнем!

Kaspersky Rescue Disk + WindowsUnlocker нам поможет!

Будем использовать специально разработанную операционную систему. Вся сложность в том, что на рабочем компьютере нужно скачать образ и записать его на флешку или на компакт-диск (пролистайте статьи, там есть).

Когда это будет готово, нужно загрузиться с внешнего носителя. В момент запуска появится небольшое сообщение, типа «Press any key to boot from CD or DVD». Здесь нужно нажать любую кнопку на клавиатуре, иначе запустится заражённый Windows.

При загрузке нажимаем любую кнопку, затем выбираем язык – «Русский», принимаем лицензионное соглашение с помощью кнопки «1» и используем режим запуска – «Графический». После запуска операционной системы Касперского не обращаем внимания на автоматически запустившийся сканер, а идём в меню «Пуск» и запускаем «Терминал»

Откроется чёрное окошко, куда пишем команду:

Откроется небольшое меню:

Выбираем «Разблокировать Windows» кнопкой «1». Программа сама всё проверит и исправит. Теперь можно закрыть окно и проверить, уже запущенным сканером, весь компьютер. В окошке ставим галочку на диске с ОС Windows и жмём «Выполнить проверку объектов»

Ждём окончания проверки (может быть долго) и, наконец, перезагружаемся.

Если у вас ноутбук без мышки, а тачпад не заработал, то предлагаю воспользоваться текстовым режимом диска Касперского. В этом случае после запуска операционной системы нужно сначала закрыть открывшееся меню кнопкой «F10», затем ввести в командной строке всё ту же команду: windowsunlocker

Разблокировка в безопасном режиме, без специальных образов

Сегодня вирусы типа Winlocker поумнели и блокируют загрузку Windows в безопасном режиме, поэтому скорей всего у вас ничего не получится, но если образа нет, то пробуйте. Вирусы бывают разные и у всех могут сработать разные способы, но принцип один.

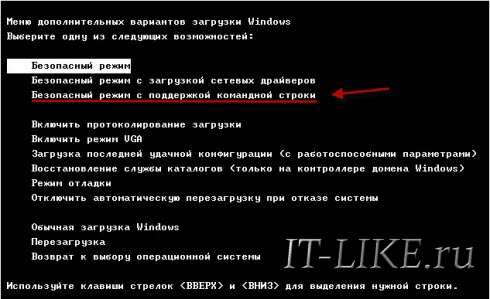

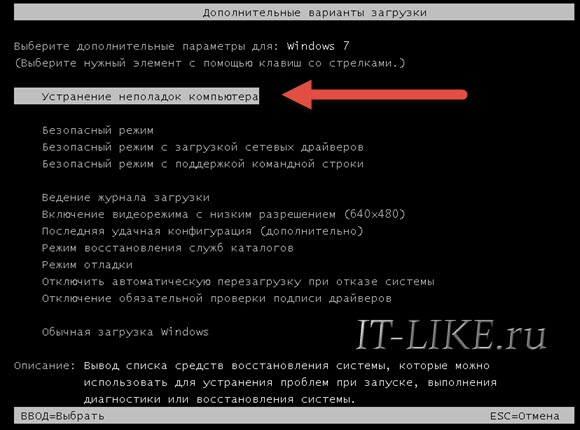

Перезагружаем компьютер. Во время загрузки нужно нажимать клавишу F8, пока не появится меню дополнительных вариантов запуска Windows. Нам нужно с помощью стрелочек «вниз» выбрать из списка пункт, который называется «Безопасный режим с поддержкой командной строки».

Вот сюда мы должны попасть и выбрать нужную строку:

Далее, если всё пойдёт хорошо, то компьютер загрузится, и мы увидим рабочий стол. Отлично! Но это не значит что теперь всё работает. Если не удалить вирус и просто перезагрузиться в нормальном режиме, то банер снова всплывёт!

Лечимся средствами Windows

Нужно восстановить систему до ближайшей точки восстановления, когда баннера блокировщика ещё не было. Внимательно прочитайте статью и сделайте всё что там написано. Под статьёй есть видео.

Если не помогло, то нажимаем кнопки «Win+R» и пишем в окошке команду чтобы открыть редактор реестра:

Если же вместо рабочего стола запустилась чёрная командная строка, то просто вводим команду «regedit» и жмём «Enter». Нам предстоит проверить некоторые разделы реестра на наличие вирусных программ, или если быть точнее – вредоносного кода. Для начала этой операции зайдите вот по этому пути:

HKEY_LOCAL_MACHINE\Software\Microsoft\WinNT\CurrentVersion\Winlogon

Теперь по порядку проверяем такие значения:

- Shell – здесь обязательно должно быть написано «explorer.exe», других вариантов быть не должно

- Userinit – здесь текст должен быть «C:\Windows\system32\userinit.exe,»

Если ОС установлена на другой диск, отличный от C:, то соответственно и буква там будет другая. Чтобы изменить неправильные значения, нажмите правой кнопкой мыши по строчке, которую нужно отредактировать, и выберите пункт «изменить»:

Затем проверяем:

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Здесь вообще не должно быть ключей Shell и Userinit, если есть – удаляем их.

Дальше нужно удалить все подозрительные ключи, запускаемые файлы с непонятными именами, типа «skjdghsdkj.exe», в таких ветках реестра:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

И ещё обязательно:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

Если не уверены, нужно ли удалять ключ, можно просто к параметру вначале дописать единичку «1». Путь окажется с ошибкой, и эта программа просто не запустится. Потом можно будет вернуть как было.

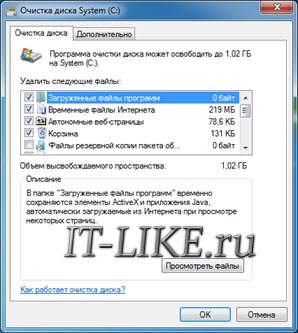

Теперь нужно запустить встроенную утилиту очистки системы, делаем это так же, как запускали редактор реестра «regedit», но пишем:

Выбираем диск с операционной системой (по умолчанию C:) и после сканирования отмечаем все галочки, кроме «Файлы резервной копии пакета обновления»

И жмём «ОК». Этим действием мы, возможно, отключили автозапуск вируса, а дальше нужно почистить следы его пребывания в системе, а об этом – читайте в конце статьи.

Утилита AVZ

Заключается в том, что в безопасном режиме мы запустим известную антивирусную утилиту AVZ. Кроме поиска вирусов программа имеет просто массу функций исправления системных проблем. Этот способ повторяет действия по заделыванию дыр в системе после работы вируса, т.ч. для ознакомления с ним переходим к следующему пункту.

Исправление проблем после удаления вируса-вымогателя

Поздравляю! Если вы это читаете, значит система запустилась без баннера. Теперь нужно и проверить им всю систему. Если вы пользовались спасительным диском Касперского и провели проверку там, то этот пункт можно пропустить.

Ещё может быть одна неприятность, связанная с деятельностью злодея – вирус может зашифровать ваши файлы. И даже после полного его удаления вы просто не сможете воспользоваться своими файлами. Для их дешифрации нужно использовать программы с сайта Касперского: XoristDecryptor и RectorDecryptor. Там же есть и инструкция по использованию.

Но и это ещё не всё, т.к. винлокер скорей всего напакостил в системе, и будут наблюдаться различные глюки и проблемы. Например, не будет запускаться редактор реестра и диспетчер задач. Чтобы полечить систему воспользуемся программой AVZ.

При загрузке с помощью Google Chrome может возникнуть проблема, т.к. этот браузер считает программу вредоносной и не даёт её скачать! Этот вопрос уже поднимался на официальном форуме гугла, и на момент написания статьи всё уже нормально.

Чтобы всё-таки скачать архив с программой, нужно перейти в «Загрузки» и там нажать «Скачать вредоносный файл» 🙂 Да, понимаю, что выглядит это немного глупо, но видимо хром считает, что программа может нанести вред обычному пользователю. И это правда, если тыкать там куда ни попадя! Поэтому строго следуем инструкции!

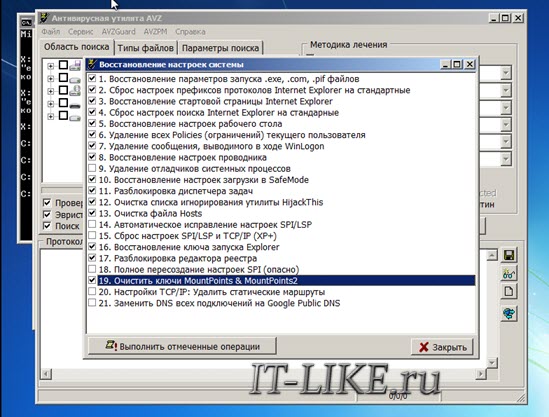

Распаковываем архив с программой, записываем на внешний носитель и запускаем на заражённом компьютере. Идём в меню «Файл -> Восстановление системы», отмечаем галочки как на картинке и выполняем операции:

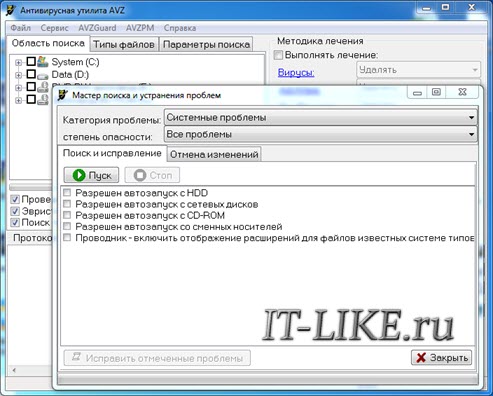

Теперь идём по следующему пути: «Файл -> Мастер поиска и устранения проблем», далее переходим в «Системные проблемы -> Все проблемы» и кликаем по кнопке «Пуск». Программа просканирует систему, и затем в появившемся окне выставляем все галочки кроме «Отключение обновления операционной системы в автоматическом режиме» и тех, которые начинаются с фразы «Разрешён автозапуск с…».

Кликаем по кнопке «Исправить отмеченные проблемы». После успешного завершения переходим по: «Настройки и твики браузера -> Все проблемы», здесь выставляем все галочки и точно так же нажимаем на кнопку «Исправить отмеченные проблемы».

То же самое делаем и с «Приватностью», но здесь не ставьте галочки, которые отвечают за чистку закладок в браузерах и что вам ещё покажется нужным. Заканчиваем проверку в разделах «Чистка системы» и «Adware/Toolbar/Browser Hijacker Removal».

Под конец закрываем окно, при этом не выходя из AVZ. В программе находим «Сервис -> Редактор расширений проводника» и убираем галочки с тех пунктов, которые помечены черным цветом. Теперь переходим по: «Сервис -> Менеджер расширений Internet Explorer» и полностью стираем все строки в появившемся окне.

Выше я уже сказал, что этот раздел статьи также является одним из способов лечения Windows от банера-вымогателя. Так вот, в этом случае скачать программу нужно на рабочем компьютере и затем записать на флешку или на диск. Все действия проводим в безопасном режиме. Но есть ещё один вариант запустить AVZ, даже если не работает безопасный режим. Нужно запуститься, из того же меню при загрузке системы, в режиме «Устранение неполадок компьютера»

Если оно у вас установлено, то будет отображаться на самом верху меню. Если там нет, то попробуйте запустить Виндовс до момента появления баннера и выключить компьютер из розетки. Затем включите – возможно будет предложен новый режим запуска.

Запуск с установочного диска Windows

Ещё один верный способ – это загрузиться с любого установочного диска Windows 7-10 и выбрать там не «Установку», а «Восстановление системы». Когда средство устранения неполадок запущено:

- Нужно там выбрать «Командная строка»

- В появившемся чёрном окне пишем: «notepad», т.е. запускаем обычный блокнот. Его мы будем использовать как мини-проводник

- Идём в меню «Файл -> Открыть», тип файлов выбираем «Все файлы»

- Далее находим папку с программой AVZ, кликаем правой кнопкой по запускаемому файлу «avz.exe» и запускаем утилиту с помощью пункта меню «Открыть» (не пункт «Выбрать»!).

Если ничего не помогает

Относится к случаям, когда вы, по каким-то причинам, не можете загрузиться с флешки с записанным образом Касперского или программой AVZ. Вам остаётся только достать из компьютера жёсткий диск и подключить его вторым диском к рабочему компьютеру. Затем загрузиться с НЕЗАРАЖЁННОГО жёсткого диска и просканировать СВОЙ диск сканером Касперского.

Никогда не отправляйте СМС-сообщения, которые требуют мошенники. Каким бы ни был текст, не отправляйте сообщения! Старайтесь избегать подозрительных сайтов и файлов, а вообще почитайте об основах безопасности в интернете. Следуйте инструкции, и тогда ваш компьютер будет в безопасности. И не забывайте про антивирус и регулярное обновление операционной системы!

Вот видео, где всё видно на примере. Плейлист состоит из трёх уроков:

Удаляем вирус-баннер в реестре Windows

Во время начала загрузки компьютера нажимаем клавишу F8. И выбираем «Безопасный режим с поддержкой командной строки» и жмем «Enter»

По окончанию загрузки появится окно «Администратор :cmd.exe» где через клавиатуру введите «regedit.exe». Снова жмем «Enter» и выходим в «Редактор реестра»

В реестре Windows regedit содержится системная информация и данные об автоматическом запуске программ при старте операционной системы. Тут-то мы и попытаемся найти следы нашего баннера-вируса.

Для нормальной работы ОС необходимо всего 5 файлов в корневом каталоге:

ntldr

boot.ini

pagefile.sys

Bootfont.bin

NTDETECT.COM

Без детального анализа удалять из реестра ничего нельзя. Вы должны быть на 100% уверены, что это именно вирус а не программа которая была загружена в корневую папку. Вирус должен как-то загружаться при старте системы, как правило этот процесс происходит при автозапуске. Поэтому смотрим следующие ключи реестра на предмет подозрительных программ. (А если вы уже нашли вирус, то ищите имя файла везде в реестре и удаляйте):

С самого начала ищем вирус в цепочке:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft

\WindowsNT\CurrentVersion\Winlogon Находим в списке запись Shell (XP) В Windows7 данного раздела нет.

Смотрим: значение параметра, по умолчанию должно быть Explorer.exe , если есть еще что то удаляем.

Теперь находим запись: Usernit (Присутствует в любой версии Windows). В значении данной записи должно быть C:\Windows\system32\userinit.exe Все что есть кроме этой записи – удаляем. Естественно если ос установлена не на диск С то запись будет другая.

Следующим этапом будет редактирование автозагрузки раздела Run .

Ищем и открываем цепочку: HKEY_CURRENT_USER\Software\Microsoft

\Windows\CurrentVersion\Run (данный раздел применителен к Windows 7) В этой ветке можно удалить все, кроме антивирусного программного обеспечения и так же необходимого для вашей работы софта (утилиты для принтера, skype, сканера).

Следующая цепочка: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft

\Windows\CurrentVersion\Run Тут делаем то же самое что и в предыдущем пункте.

Возможно нужно будет заменить файл «hosts» который находится по адресу: Откройте Пуск» и введите: %systemroot%\system32\drivers\etc

Копируем стандартный с сайта разработчика https://support.microsoft.com/kb/972034/ru а старый переименовываем hosts.old.

Щелкните правой кнопкой мыши в свободном месте в папке %WinDir%\system32\drivers\etc,

выберите пункт Создать, щелкните элемент Текстовый документ, введите имя hosts/ Откройте новый файл hosts в текстовом редакторе»Блокнот» и скопируйте в файл сохраненный текст с сайта. Перегружаем компьютер.

Иногда бывает, что не требуется искать приложение.ехе в реестре Windows а достаточно только при выходе на рабочий стол произвести быструю проверку «Security Esseentiats» , сделать перезагрузку и когда включится компьютер появится окно, которое указывает имя программы, скажем 2088322.exe, которую защитник Windows не может распознать. Вам нужно будет только записать это значение в «Пуск» — «Найти программы и файлы «, а затем с помощью правой кнопки мышки выяснить адрес этого баннера и удалить его сначала в корзину а потом навсегда.

Если необходимо проверить реестр на исправном компьютере, т.е. когда ОС полностью загружена, не нужно использовать «Безопасный pежим» достаточно набрать в меню «Пуск» команду regedit и кликнуть по открывшемуся файлу, и перед вами откроется «Редактор реестра».

Но что делать если невозможно загрузить ОС в безопасном режиме, как убрать баннер и разблокировать Windows? В этом случае нам нужно прибегнуть к сторонним средствам, одним компьютером тут не обойдешся. Рассмотрим самые лучшие утилиты на сегодняшний день, которые помогут нам разблокировать наш компьютер : «Как удалить баннер если Windows не загружается в безопасном режиме»

Человек это

самый страшный вирус

на планете — Земля.

«inpropart»

>Блог Захарова Андрея

Вконтакте баннер (Вирус). Как убрать баннер вконтакте?

Опубликовал admin ноября 4, 2010

Если вы столкнулись с такой проблемой, как “Не открывается страница Вконтакте. Баннер В Контакте просит отправить смс для разблокировки”, то значит Вы пришли по адресу. Я постараюсь помочь Вам разобраться как удалить баннер вконтакте. Текст баннер блокирующего доступ может быть следующим:

Уважаемый пользователь! С Вашего аккаунта была замечена неоднократная SPAM рассылка! В связи с этим Ваша страница была временно заблокирована, для разблокировки аккаунта Вам необходимо отправить SMS с текстом 1500053774 на номер 6681. Напоминаем, что мы вправе удалять неактивные аккаунты в течении 2-х недель.

Давайте разбираться как избавиться от этого баннера Вконтакте, который просит отправить смс на номер 6681. Во-первых, не отправляйте СМС по указанному адресу! Во-вторых, Вконтакте, никогда не просит активировать что-либо через смс.

Вирус прописывается в хост-файле, сопоставляя vkontakte.ru с IP-адресом сайта-клона. Благодаря чему Вам открывается сайт с копией дизайн Вконтакте, содержащим баннер с текстом, подобным представленным выше. Необходимо проверить прописался ли файл в хост-файл или нет. Для это откройте директорию C:\WINDOWS\system32\drivers\etc\ и найдите там файл hosts. Откройте его с помощью блокнота (самый простой способ — щелкните правой кнопки мыши по файлу и выберите “Открыть с помощью”. Найдите в списке программ “Блокнот” и нажмите OK).

Обычно файл содержит следующее:

# (C) Корпорация Майкрософт (Microsoft Corp.), 1993-1999 # # Это образец файла HOSTS, используемый Microsoft TCP/IP для Windows. # # Этот файл содержит сопоставления IP-адресов именам узлов. # Каждый элемент должен располагаться в отдельной строке. IP-адрес должен # находиться в первом столбце, за ним должно следовать соответствующее имя. # IP-адрес и имя узла должны разделяться хотя бы одним пробелом. # # Кроме того, в некоторых строках могут быть вставлены комментарии # (такие, как эта строка), они должны следовать за именем узла и отделяться # от него символом ‘#’. # # Например: # # 102.54.94.97 rhino.acme.com # исходный сервер # 38.25.63.10 x.acme.com # узел клиента x 127.0.0.1 localhost

Удалите все строчки идущие после 127.0.0.1 localhost. Перед этим сделайте копию файл. В большинстве случаев столкновения с вирусами и баннерами вконткте этого бывает достаточно.

Если Вам не удалось открыть или сохранить файл hosts после правки, то значит его блокирует вирус. В этом случаем нажмите “Пуск”, затем выберите “Выполнить” и выполните команду msconfig. В открывшимся окне выберите вкладку “Автозагрузка” и уберите галочки с программ vkontakte.exe и svc.exe. Перезагрузитесь и повторите действия по правке хост-файла.

Проверьте свой компьютер на вирусы при помощи антивируса с новыми базами. Можно использовать свежую версию антивируса CureIT от DoctorWeb.

Вот такое удаление баннера вконтакте должно решить Вашу проблему с вирусом.

Метки: 6681, вирус в контакте, ВКонтакте, Как убрать баннер вконтакте