Установка VeraCrypt на компьютер или ноутбук

Установка VeraCrypt практически ничем не отличается от установки любого другого ПО. Мы рассмотрим данную операцию для ОС Виндовс 7, 8, 10, однако, в других операционных системах настройка и скачивание абсолютно идентичны.

- Перейдите на официальный сайт разработчиков и нажмите Download. После этого откройте установленный файл.

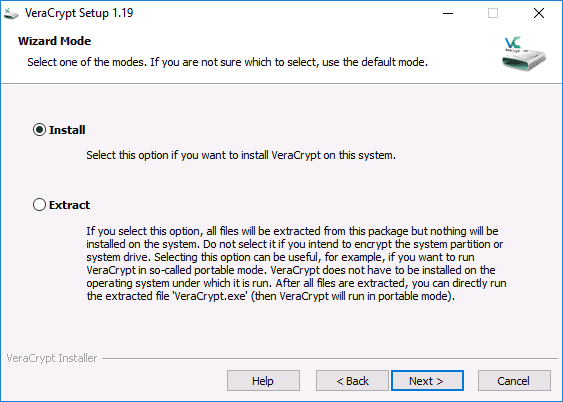

- В новом окне вам предлагается на выбор два пункта: Install и Extract. В первой ситуации программа установится на ПК и будет соединена с системой (использование контейнеров, шифрование системных данных). При выборе второй произойдёт обыкновенная распаковка, позволяющая использовать софт в качестве портативного (portable).

Опции установки

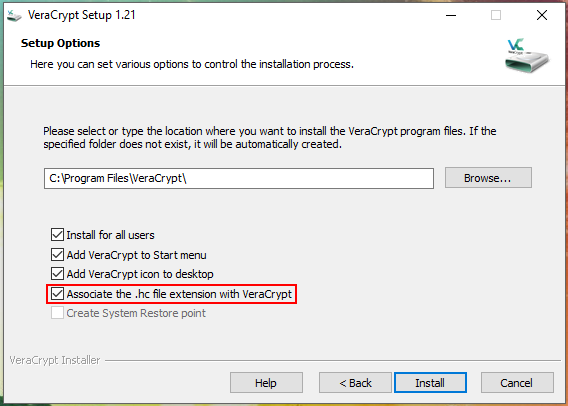

- При выборе Install от вас больше ничего не будет требоваться. Все параметры будут установлены по умолчанию, но если вам надо что-то поменять, то сделайте это во время установки.

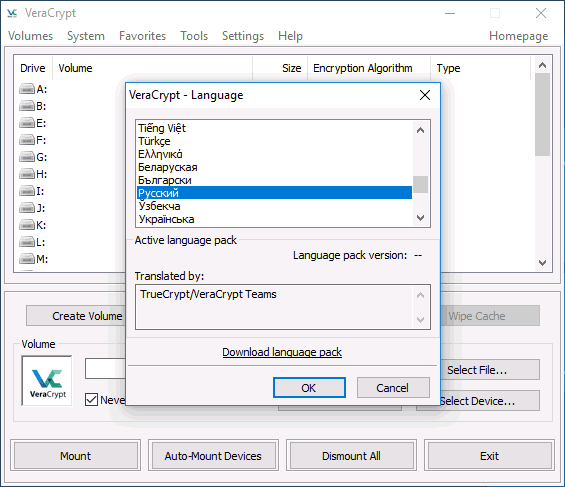

- Запустите приложение. Если у вас сразу не включился русский язык, то перейдите в «Settings» -> «Language». Пролистав ниже, установите «Русский». Нажмите «ОК».

Установка русского языка

Руководство по работе в VeraCrypt

Ранее говорилось, что в VeraCrypt можно провести шифрование системного и обычного диска и создать специальные файловые контейнеры. Это файлы с форматом .hc, имеющие нужные зашифрованные документы и возможность находиться в системе в виде отдельного диска.

Создание контейнера

Давайте разберёмся, как пользоваться этими контейнерами:

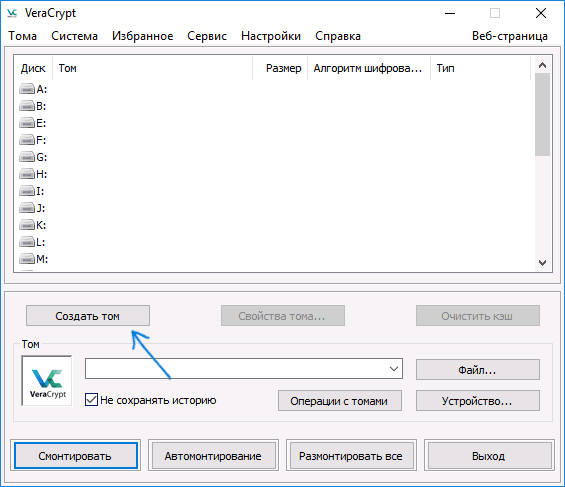

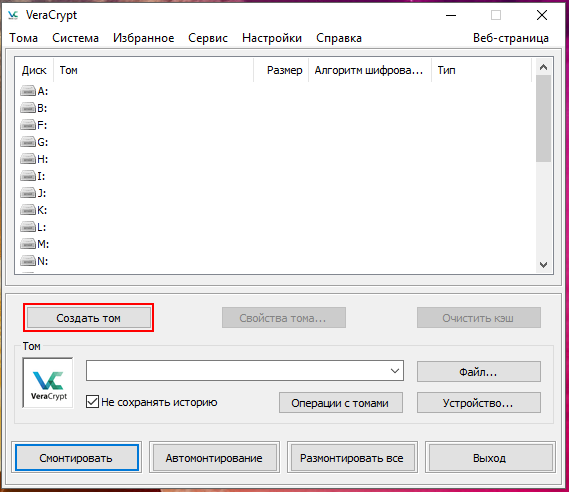

- Запустите приложение. Кликните на «Создать том».

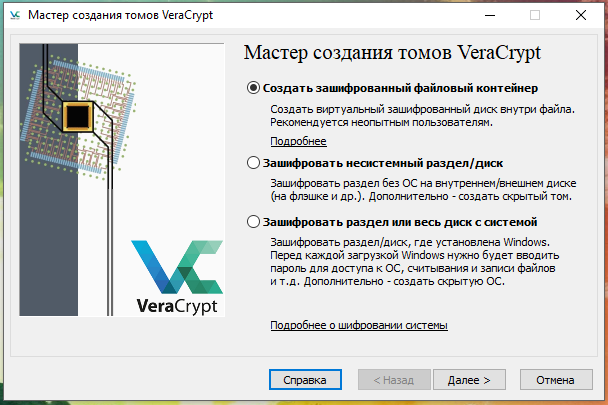

- В новом окне нажмите «Создать контейнер» и кликните «Далее».

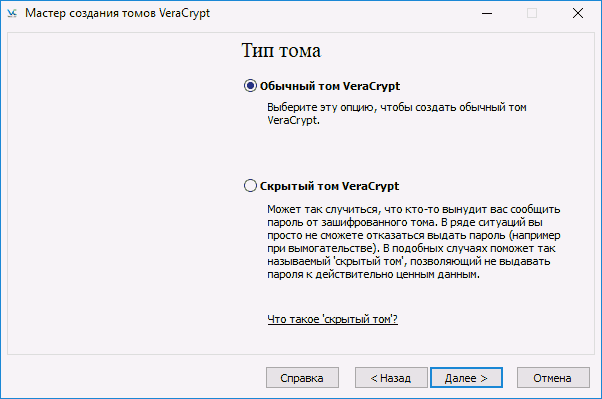

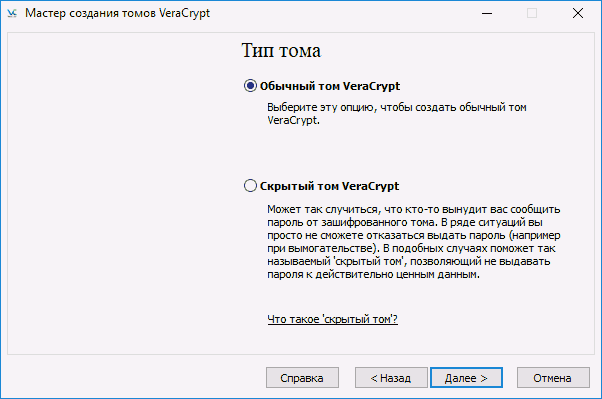

- Установите «Тип тома». Скрытый том – это область в обычном томе; задаётся 2 пароля – на внешний и внутренний тома. Если у вас украли пароль от внешнего тома, то данные внутреннего будут находиться под защитой. Догадаться о существовании скрытого тома тоже невозможно. Мы будем говорить про обыкновенный том.

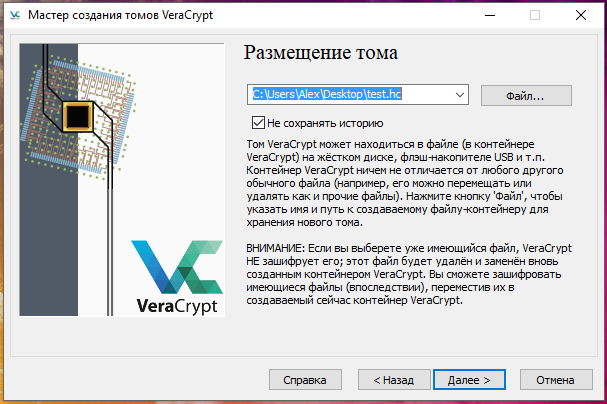

- Теперь вам следует указать место, в котором будет храниться контейнер. Также можно указать абсолютно любое расширение, но лучше пользуйтесь форматом hc.

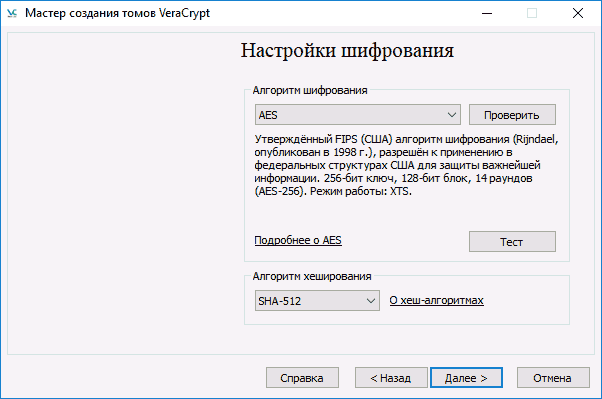

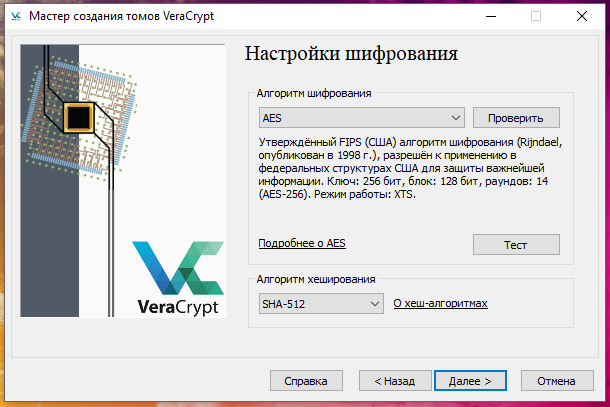

- Установите алгоритм шифрования и хеширования. Алгоритм шифрования является основным параметром здесь. Рекомендуется использовать AES, но при необходимости можно использовать и другие варианты. Алгоритм хеширования выберите SHA-512.

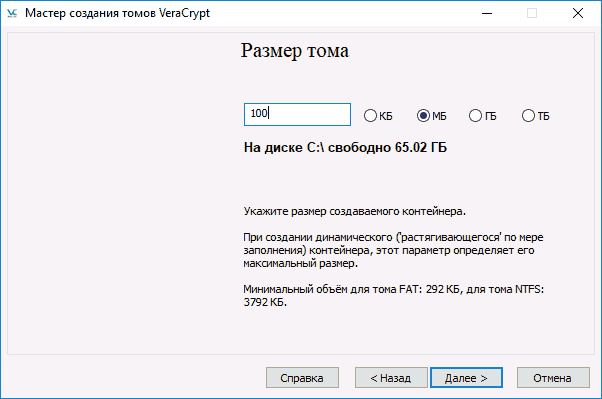

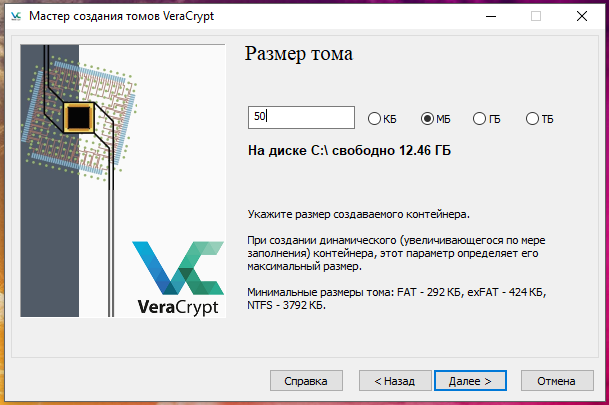

- Укажите размер будущего контейнера. Его можно указать в килобайтах, мегабайтах, гигабайтах и терабайтах.

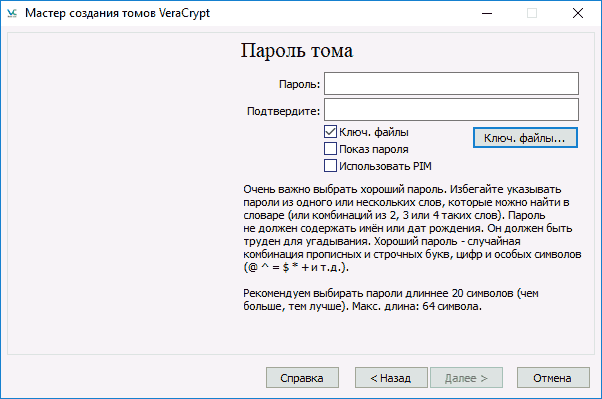

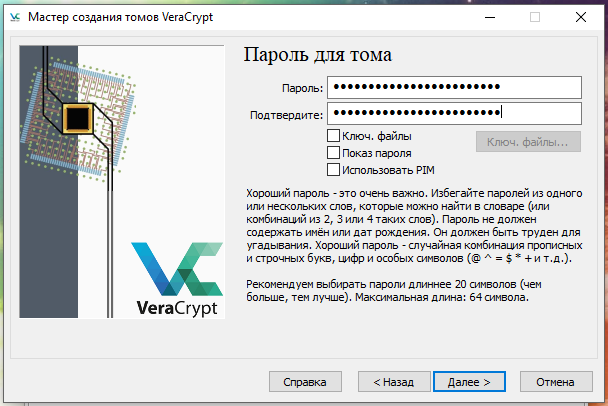

- Переходим к серьёзной части – создание пароля. Внимательно прочитайте рекомендации, которые даны в этом окне. При выборе пункта «Ключ. Файлы» вместо пароля вам нужно будет прикрепить любой файл. Однако следует помнить, что при его утере доступ к данным будет невозможно получить.

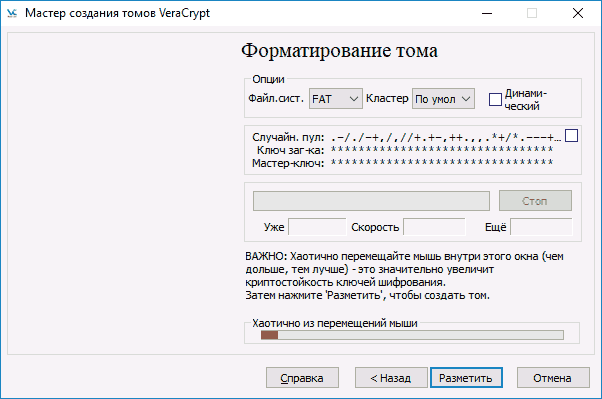

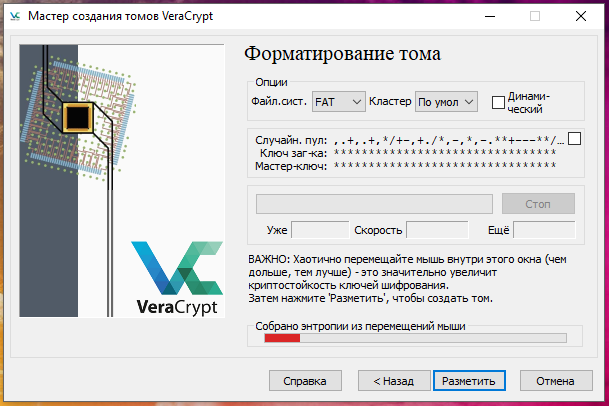

- В новом окне укажите файловую систему тома и просто передвигайте мышь в рабочей области до момента заполнения нижней строки. Этот процесс значительно увеличивает криптостойкость ключей шифрования. После этого кликните «Разметить».

- Операция завершена. Том успешно создан, и можно кликнуть на «Выход».

Монтирование тома

Теперь предстоит смонтировать его для корректного использования:

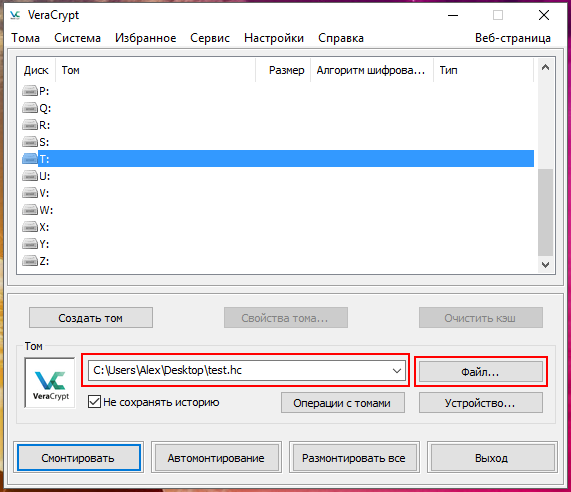

- Сначала необходимо указать адрес тома с помощью командной строки. Для этого нажмите на кнопку «Файл» в правой половине экрана и отыщите в проводнике недавно созданный контейнер. Путь к документу автоматически появился в соответствующей строке.

- Затем в списке дисков выберите букву диска для тома. Нажмите «Смонтировать».

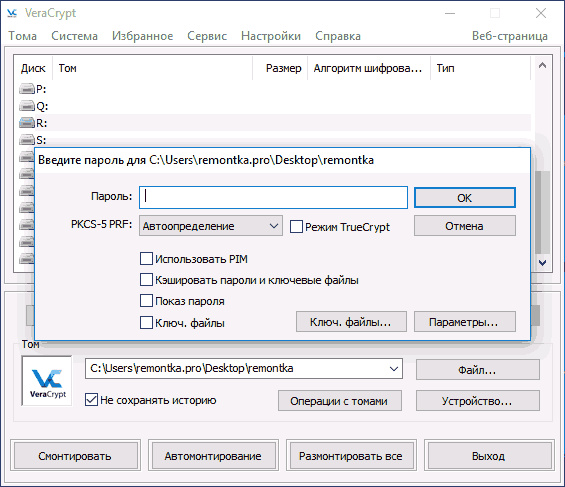

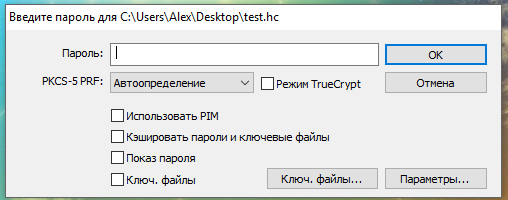

- Укажите созданный вами пароль или предоставьте ключевой файл.

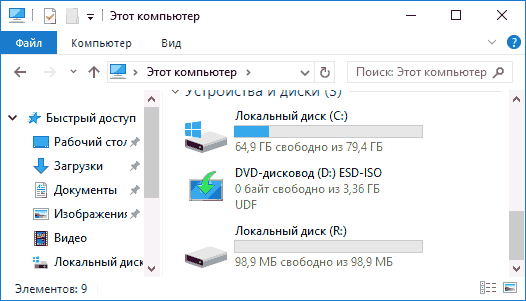

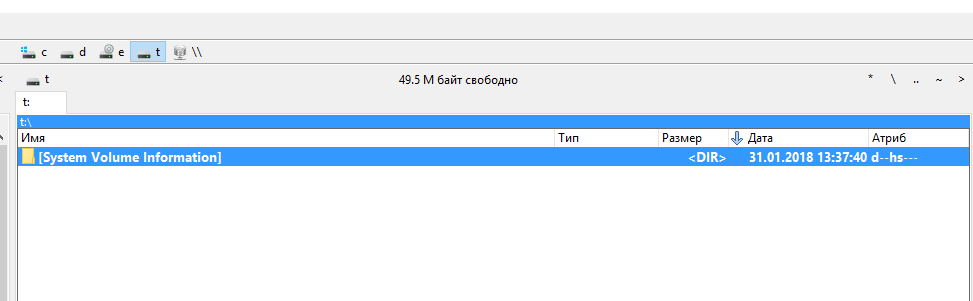

- Подождите некоторое время до завершения процесса. После этого том появится в проводнике в виде диска.

Когда вы будете копировать файлы на созданный диск, то они будут автоматически шифроваться. Для их расшифровки нужно будет указать тот же пароль. По окончании работы выберите букву диска и кликните «Размонтировать».

Шифрование диска (раздела диска) или флешки

Если вам необходимо зашифровать диск, флешку или другие носители информации, которые не являются системными, то делать это надо практически точно так же, как описывалось выше. Различия состоят лишь в нескольких шагах. На шаге 2 необходимо выбрать «Зашифровать несистемный диск». Когда вы выбрали устройство, то выберите «Отформатировать диск» или «Зашифровать с уже имеющимися данными». Второй процесс будет занимать большее количество времени. Если вы выбрали пункт «Отформатировать», то в конце у вас попросят указать, будут ли на новом контейнере использоваться файлы, размером более 4 гигабайт.

По окончании процедуры вам будет предоставлена инструкция по дальнейшей работе. Доступа к носителю по старой букве уже не будет, поэтому надо будет настроить автомонтирование. Для дисков и их разделов можно просто нажать Автомонтирование, и система самостоятельно их найдёт. Если вы работаете с флешкой или другим устройством, то сделайте точно такие же операции, как мы делали при создании файлового контейнера. Различие состоит в том, что нажать следует на кнопку «Устройство» (подробнее в пункте «Монтирование тома»). Таким образом, мы ответили на вопрос, как зашифровать флешку или другой носитель информации с помощью VeraCrypt.

Шифрование системного диска

Если вы решили зашифровать системный диск, то пароль к нему будет требоваться ещё перед запуском операционной системы. Следует быть очень аккуратными при использовании данной функции, ведь при допущении ошибки не факт, что вы сможете открыть систему. Единственным выходом из этого положения будет только переустановка ОС.

Весь процесс происходит точно так же, как и предыдущий, однако, следует обратить внимание на некоторые моменты:

- Перед началом операции вам будет предложено создать диск восстановления. С его помощью вы сможете восстановить все свои данные при каких-либо неполадках.

- Когда вам предложат выбрать режим очистки, то можете спокойно отмечать «Нет» (при отсутствии тайной информации). В таком случае процесс будет занимать гораздо меньше времени.

- Перед началом шифровки будет проведён тест, позволяющий убедиться в корректности последующих действий. Когда вы нажмёте на кнопку «Тест», вам будет подробно расписано то, что будет происходить. Внимательно прочитайте всё, что там написано!

- Когда вам нужно будет расшифровать диск, то в строке меню перейдите в «Система» – «Перманентно расшифровать системный раздел».

>Как удалить VeraCrypt

Для удаления программы следует перейти в «Панель управления» – «Программы и компоненты». Там надо найти приложение и удалить его.

Статья Инструкция по использованию VeraCrypt

Что такое VeraCrypt

VeraCrypt — это программа для шифрования данных. Ключевыми особенностями шифрования являются надёжность — в программе нет «закладок» — и используемые асимметричные алгоритмы шифрования; они делают невозможными расшифровку данных кем бы то ни было кроме собственника.

У этой программы есть своя история, свои особенности, свои цели. Я не буду останавливаться на этом в данном мануале. Здесь только короткая и понятная инструкция об использовании. Кому интересно, посмотрите статью “VeraCrypt — достойная альтернатива TrueCrypt“.

Что такое контейнер

Тем не менее, необходима совсем краткое теоретическое отступление. На протяжении всей инструкции я буду использовать слово «контейнер». Применительно к VeraCrypt, контейнер — это оболочка, в которой в зашифрованном виде хранятся все файлы. Физически контенер — это единичный файл. Получить доступ к файлам, которые лежат внутри контейнера-оболочки можно только одним способом — введя правильный пароль. Процедура ввода пароля и подключения контейнера называется «монтированием».

Файлы в VeraCrypt шифруются не по одному, а контейнерами. Возможно, для вас это ново, но это действительно очень удобно. Когда программа подключает контейнер (монтирует его), то контейнер выглядит как флешка — появляется новый диск. И с этим диском можно делать любые операции — копировать туда файлы, открывать файлы, удалять файлы, редактировать файлы. При этом не нужно думать о шифровании — всё, что внутри контейнера, уже надёжно зашифровано и сохраняется/шифруется в реальном времени. И как только вы отключите контейнер, то вход в него надёжно закроется.

Установка VeraCrypt

Установка на Windows очень проста — точно так же, как и для любой другой программы. Поэтому я совсем не буду останавливаться на этом процессе, только дам Скрыто от гостей .

Для Linux есть целая инструкция — обратитесь к ней по .

Шифрование данных в VeraCrypt

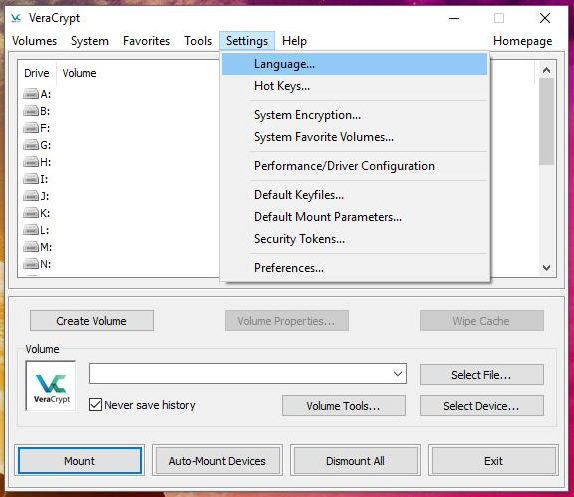

Запустите программу. В первую очередь, поменяйте язык программы на русский. Для этого щёлкните на меню ‘Settings’ там выберите ‘Language…’ и далее выберите «Русский».

Теперь нажмите «Создать том» (том — это то же самое что и контейнер).

В открывшемся окне выбрана опция «Создать зашифрованный файловый контейнер» – именно это нам и нужно. Можно просто нажать далее.

А для любопытных небольшое разъяснение. Опция «Зашифровать несистемный раздел / диск». Это на тот случай, если вы хотите полностью зашифровать жёсткий диск или флешку.

Опция «Зашифровать раздел или весь диск с системой» означает то же самое, что и вторая опция, т. е. шифрование диска целиком, но для того случая, когда вы хотите зашифровать диск, на котором установлен Windows. Это, кстати говоря, интересный вариант. Даже если кто-либо получит доступ к вашему компьютеру, он не сможет воспользоваться никакими данными — даже не сможет его включить. Это значительно отличается от пароля БИОС или от пароля Windows. Поскольку оба этих пароля можно с лёгкостью сбросить. Или ещё проще — ничего не сбрасывать, просто вынуть жёсткий диск и скопировать с него данные на другой компьютер, и уже в спокойной обстановке поизучать: вытянуть все пароли от всех веб-сайтов, FTP, просмотреть все данные и т. д. Это хороший вариант, но пока на нём останавливаться не буду — пока мы просто научимся шифровать отдельные файлы.

Ко второму и третьему варианту ещё предлагаются такие опции, как, соответственно, создать скрытый том и создать скрытую ОС. Это очень хитрый и очень мудрый подход. Смысл его заключается в том, что создаётся два контейнера (хотя файл по прежнему будет один). Эти контейнеры открываются в зависимости от введённого пароля. Например, вас силой принуждают выдать пароль, тогда вы действительно сообщаете пароль, но пароль от контейнера, в котором лежит не очень важная информация. Все довольны: вы остались целы, недруги получили пароль и смогли открыть контейнер и даже нашли там какие-то файлы, которые вы предварительно туда поместили.

Точно также со скрытой операционной системой: одна настоящая, в которой и содержаться важные сведения, а вторая — та, которая установлена просто для прикрытия. Загрузка будет происходить в первую или во вторую — в зависимости от введённого пароля.

Эти опции интересные, но, напомню, мы просто учимся шифровать файлы. Поэтому нажимаем далее, ничего не меняя.

На следующем экране нам предлагают выбрать, создавать ли скрытый том. Эта опция на ваше усмотрение, мне достаточного обычного тома.

Теперь выберите, где будет расположен том и какое у него будет название. Название и расширение файла может быть любое — всё на ваше усмотрение. Можете даже выбрать расширение которое используется другими программами, например .mp4, .mkv, mp3 и т. д., можете вообще оставить файл без расширения.

Важно понимать, что если вы выберите существующий файл, то это не значит, что вы его сейчас зашифруете. Это значит, что файл будет удалён, а на его место записан контейнер VeraCrypt. Чтобы зашифровать файлы, мы их чуть позже разместим в созданный контейнер.

Алгоритмы шифрования и алгоритмы хеширования. По умолчанию уже сделан хороший выбор. Вы можете выбрать другой алгоритм, или выбрать сразу несколько алгоритмов, которые последовательно будут шифровать одни и те же данные — всё на ваше усмотрение.

Далее выбираем размер — всё очень просто, чем больше размер, тем больше сможете записывать в зашифрованный контейнер. Следовательно, чем больше выбранный размер, тем больше зашифрованный контейнер будет занимать место на реальном жёстком диске.

Пожалуй, самый ответственный этап — придумывание пароля. Если пароль простой или короткий, представляет собой осмысленное слово, то его довольно быстро смогут подобрать — и ваши данные без вашего желания попадут в руки тех, для кого они не предназначались. В то же самое время, если вы придумаете очень сложный и очень длинный пароль, а потом его забудете — то данные станут безвозвратно утерянными. Даже не знаю, что хуже. В общем пароль должен быть сложным, но вы ни в коем случае не должны его забыть — иначе это будет равносильно удалению зашифрованного контейнера.

В следующем окне нам предлагают поиграть в занимательную игру — хаотически перемещать указатель мыши. Когда вам это надоест, посмотрите на дополнительные настройки. Можно выбрать файловую систему, можно поменять кластер, можно сделать том динамическим. Динамический — этот тот, который будет растягиваться по мере добавления новых данных. Динамический том сэкономит вам место, по крайней мере пока данных внутри контейнера мало. Но при этом динамический том не рекомендуется по целому ряду причин: понижается криптостойкость, появляется возможность повреждения тома и т. д. В общем, это не рекомендуется.

Нажимаем «Разметить».

После окончания форматирования, в следующем окне нас сообщат, что том успешно создан — нажимаем Выход.

Как пользоваться VeraCrypt

Опять, запустите программу VeraCrypt

Выберите любую незанятую букву, нажмите кнопку Файл, найдите ваш контейнер, который мы только что создали и нажмите Смонтировать.

Теперь нам нужно ввести пароль и нажать ОК.

Появится окошечко, которое предупреждает, что этот процесс (монтирования) может занять долгое время и может показаться, что программа не отвечает. На самом деле, процесс не такой уж и долгий — лично я не успел даже сделать скриншот.

Вот так выглядит окно программы после монтирования.

Откройте любой файловый менеджер и посмотрите — у вас появился новый диск. Он выглядит как флешка.

Вот и всё: просто копируйте на этот контейнер свои ценные данные. Вы можете их открывать прямо в контейнере, изменять, удалять, добавлять новые и т. д. – всё как на обычном диске или флешке.

Когда завершите работу с VeraCrypt, нажмите кнопку Размонтировать. Вы закроете доступ во внутрь вашего контейнера и уже никто не сможет получить ваши файлы. Когда они вам вновь понадобятся — смонтируйте том точно также, как это было показано чуть выше.

Настройка VeraCrypt

Самых разных настроек VeraCrypt очень много. Но я расскажу всего лишь о двух (я другими не пользуюсь — и они не такие уж сложные для понимания) — с остальными вы можете ознакомиться самостоятельно или я чуть позже напишу более подробную инструкцию с продвинутыми и необычными трюками по использованию VeraCrypt.

В верхнем меню выберите «Настройки», а затем «Параметры». Поставьте галочку напротив «Автоматически размонтировать тома при неактивности в течение» и выберите желаемое количество минут. Я, например, задал 30 минут. Т.е. если вы отлучились по делам от компьютера, но забыли размонтировать зашифрованные тома, то по истечении определённого срока, программа это сделает за вас. Чтобы никто случайно не получил к ним доступ.

Теперь переходим в «Настройка», далее «Горячие клавиши». Теперь выберите «Размонтировать всё» и придумайте для этого действия сочетание клавиш. Т.е. если кто-то ворвётся в офис, то вы одним сочетанием клавиш размонтируете все контейнеры, т. е. закроете к ним доступ. Это может пригодиться чаще, чем вы думаете.

Заключение

Теперь вы можете шифровать файлы так, что никто не способен их расшифровать. Даже современным суперкомпьютерам понадобиться очень много времени, чтобы подобрать пароль. VeraCrypt — бесплатная программа, которая занимает совсем немного места на жёстком диске. Пусть вас не обманывает эта кажущаяся простота. В ваших руках инструмент колоссальной силы — если что-то зашифровано этой программой, то нет никакой возможности это расшифровать, если отсутствует пароль.

Может ли VeraCrypt стать следующим TrueCrypt?

VeraCrypt — это программа для шифрования на-лету, которая основана на коде TrueCrypt. VeraCrypt умеет шифровать разделы целые диски, и может использоваться аутентификация перед загрузкой диска, который полностью зашифован. По словам разработчика решены некоторые проблемы безопасности, которые присутствовали в TrueCrypt. В VeraCrypt используется XTS режим работы.

Поддерживаются следующие алгоритмы шифрования: AES, Serpent и Twofish. Помимо этого, имеется 5 различных комбинаций каскадных алгоритмов: AES-Twofish, AES-Twofish-Serpent, Serpent-AES, Serpent-Twofish-AES и Twofish-Serpent. Поддерживаются следующие хэш-функции: RIPEMD-160, SHA-256, SHA-512, Whirlpool.

Тот факт, что VeraCrypt форк TrueCrypt не означает, что она является простым клоном TrueCrypt.

Так как она основана на популярной программе, в большей степени она предлагает тот же набор функциональных возможностей, который делает TrueCrypt доступным, удобным и популярным. В этот набор входит создание зашифрованных контейнеров на дисках и шифрование раздела или всего диска, включая системный раздел.

Как говорит компания IDRIX, в VeraCrypt они добавили повышающие безопасность алгоритмы, что «делает программу невосприимчивой к последним достижениям в атаке перебором».

Например, для зашифрованного системного раздела TrueCrypt применяет PBKDF2-RIPEMD160 с 1000 итераций, а в VeraCrypt мы используем 327661. Для стандартных контейнеров и прочих разделов, TrueCrypt применяет 2000 итераций, в то время как VeraCrypt применяет для RIPEMD160 655331 и 500000 итераций для SHA-2 и Whirlpool.

Недостатком этих изменений является то, что открытие зашифрованных разделов занимает больше времени. Фактическая производительность подключенных дисков, однако, не страдает от этого.

Еще одним недостатком является то, что формат хранения не совместим с форматом хранения TrueCrypt, что в свою очередь означает, что вам все равно придется найти способ для преобразования TrueCrypt разделов в формат VeraCrypt.

Остановка развития TrueCrypt затрагивает VeraCrypt. Так как она основана на TrueCrypt, и теперь IDRIX продолжает развитие приложения.

«TrueCrypt является небезопасным» сообщение может также повлиять на восприятие пользователя или по крайней мере создать сомнения, когда дело дойдет до VeraCrypt. Аудит не нашел каких-либо серьезных проблем безопасности на своем первом этапе.

Mounir Idrassi, основатель IDRIX, и разработчик VeraCrypt с другой стороны, кажется, не опустошен завершением проекта TrueCrypt. Наоборот, он сказал нам, что у него есть большие планы по применению и считает, что развитие может продолжаться более быстрыми темпами, чем раньше.

Idrassi считает, что VeraCrypt извлечет выгоду из аудита безопасности TrueCrypt, чтобы исправить любые недостатки или ошибки, найденные в ходе проверки. В то время как это может потребовать много работы, он надеется, что другие разработчики внесут свой вклад в проект VeraCrypt.

PS: Статья отправлялась в песочницу 2014 году, сейчас вдруг вышла из песочницы.

На нашем сайте вы найдёте практические инструкции по использовании программы для шифрования данных VeraCrypt (ранее TrueCrypt).

Стоит ли переходить с TrueCrypt на VeraCrypt

Эталонной программой, которая много лет позволяет очень надёжно шифровать файлы является TrueCrypt. Эта программа до сих пор прекрасно работает. К сожалению, в настоящее время разработка программы прекращена.

Её лучшей наследницей стала программа VeraCrypt.

VeraCrypt – это бесплатное программное обеспечение для шифрование дисков, она базируется на TrueCrypt 7.1a.

VeraCrypt продолжает лучшие традиции TrueCrypt, но при этом добавляет повышенную безопасность алгоритмам, используемым для шифрования систем и разделов, что делает ваши зашифрованные файлы невосприимчивым к новым достижениям в атаках полного перебора паролей.

VeraCrypt также исправила многие уязвимости и проблемы безопасности, обнаруженные в TrueCrypt. Она может работать с томами TrueCrypt и предлагает возможность конвертировать контейнеры TrueCrypt и несистемные разделы в формат VeraCrypt.

Эта улучшенная безопасность добавляет некоторую задержку только к открытию зашифрованных разделов без какого-либо влияния на производительность в фазе использования зашифрованного диска. Для легитимного пользователя это практически незаметное неудобство, но для злоумышленника становится практически невозможным получить доступ к зашифрованным данным, несмотря на наличие любых вычислительных мощностей.

Это можно продемонстрировать наглядно следующими бенчмарками по взлому (перебору) паролей в Hashcat:

Для TrueCrypt:

Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 21957 H/s (96.78ms) Speed.Dev.#2.: 1175 H/s (99.79ms) Speed.Dev.#*.: 23131 H/s Hashtype: TrueCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 9222 H/s (74.13ms) Speed.Dev.#2.: 4556 H/s (95.92ms) Speed.Dev.#*.: 13778 H/s Hashtype: TrueCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 2429 H/s (95.69ms) Speed.Dev.#2.: 891 H/s (98.61ms) Speed.Dev.#*.: 3321 H/s Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 43273 H/s (95.60ms) Speed.Dev.#2.: 2330 H/s (95.97ms) Speed.Dev.#*.: 45603 H/s

Для VeraCrypt:

Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 68 H/s (97.63ms) Speed.Dev.#2.: 3 H/s (100.62ms) Speed.Dev.#*.: 71 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 26 H/s (87.81ms) Speed.Dev.#2.: 9 H/s (98.83ms) Speed.Dev.#*.: 35 H/s Hashtype: VeraCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 3 H/s (57.73ms) Speed.Dev.#2.: 2 H/s (94.90ms) Speed.Dev.#*.: 5 H/s Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 154 H/s (93.62ms) Speed.Dev.#2.: 7 H/s (96.56ms) Speed.Dev.#*.: 161 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit Speed.Dev.#1.: 118 H/s (94.25ms) Speed.Dev.#2.: 5 H/s (95.50ms) Speed.Dev.#*.: 123 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit + boot-mode Speed.Dev.#1.: 306 H/s (94.26ms) Speed.Dev.#2.: 13 H/s (96.99ms) Speed.Dev.#*.: 319 H/s

Как можно увидеть, взломать зашифрованные контейнеры VeraCrypt на несколько порядков сложнее, чем контейнеры TrueCrypt (которые тоже совсем не просты).

Полный бенчмарк и описание железа я публиковал в статье «hashcat + oclHashcat = hashcat».

Второй важный вопрос – надёжность. Никто не хочет, чтобы особо ценные и важные файлы и сведения были потеряны из-за ошибки в программе. Я знаю о VeraCrypt сразу после её появления. Я следил за её развитием и постоянно к ней присматривался. На протяжении последнего года я полностью перешёл с TrueCrypt на VeraCrypt. За год ежедневной работы VeraCrypt меня ни разу не подводила.

Таким образом, на мой взгляд, сейчас стоит переходить с TrueCrypt на VeraCrypt.

Установка VeraCrypt в Windows

Имеется мастер установки, поэтому процесс установки VeraCrypt схож с аналогичным процессом других программ. Разве что можно пояснить несколько моментов.

Установщик VeraCrypt предложит две опции:

- Install (Установить VeraCrypt в вашу систему)

- Extract (Извлечь. Если вы выберите эту опцию, все файлы из этого пакета будут извлечены, но в вашу систему ничего не будет установлено. Не выбирайте её если вы намереваетесь шифровать системный раздел или системный диск. Выбор этой опции может быть полезен, например, если вы хотите запускать VeraCrypt в так называемом портативном режиме. VeraCrypt не требует установки в операционную систему, в которой она будет запускаться. После извлечения всех файлов, вы можете запускать непосредственно извлечённый файл ‘VeraCrypt.exe’ (откроется VeraCrypt в портативном режиме))

Если вы выберите отмеченную опцию, т.е. ассоциацию с файлами .hc, то это добавит удобство. Поскольку если вы создадите контейнер с расширением .hc, то по двойному клику по данному файлу будет запускаться VeraCrypt. Но минус в том, что посторонние лица могут знать, что .hc являются зашифрованными контейнерами VeraCrypt.

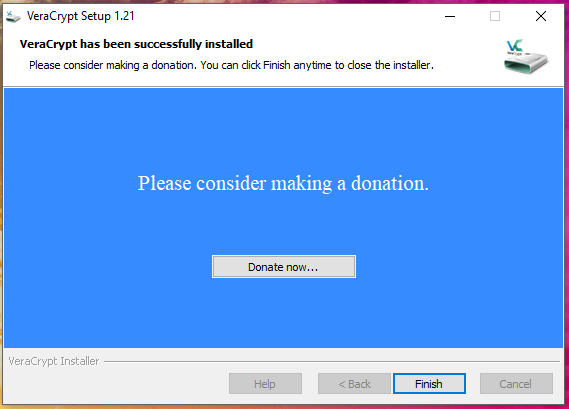

Программа напоминает о донате:

Если вы не стеснены в средствах, конечно же, обязательно помогите автору этой программы (он один) не хотелось бы его потерять, как мы потеряли автора TrueCrypt…

Инструкция VeraCrypt для начинающих

У VeraCrypt много разных возможностей и продвинутых функций. Но самой востребованной функцией является шифрование файлов. Далее пошагово показано как зашифровать один или несколько файлов.

Начнём с переключения на русский язык. Русский язык уже встроен в VeraCrypt. Его нужно только включить. Для этого в меню Settings выберите Language…:

Там выберите русский язык, после этого язык программы сразу поменяется.

Как уже было сказано, файлы хранятся в зашифрованных контейнерах (их ещё называют «тома»). Т.е. начать нужно с создания такого контейнера, для этого в главном интерфейсе программы нажмите на кнопку «Создать том».

Появится мастер создания томов VeraCrypt:

Нас интересует именно первый вариант («Создать зашифрованный файловый контейнер»), поэтому мы, ничего не меняя, нажимаем Далее,

VeraCrypt имеет очень интересную функцию – возможность создать скрытый том. Суть в том, что в файле создаётся ни один, а два контейнера. О том, что имеется зашифрованный раздел знают все, в том числе возможные неблагожелатели. И если вас силой заставляют выдать пароль, то трудно сослаться, что «зашифрованного диска нет». При создании скрытого раздела, создаются два зашифрованных контейнера, которые размещены в одном файле, но открываются разными паролями. Т.е. вы можете в одном из контейнеров разместить файлы, которые выглядят «чувствительными». А во втором контейнере – действительно важные файлы. Для своих нужд вы вводите пароль для открытия важного раздела. В случае невозможности отказать, вы раскрываете пароль от не очень важного диска. Никаких возможностей доказать, что имеется второй диск, нет.

Для многих случаев (сокрытие не очень критических файлов от посторонних глаз) будет достаточно создать обычный том, поэтому я просто нажимаю Далее.

Выберите место расположения файла:

Том VeraCrypt может находиться в файле (в контейнере VeraCrypt) на жёстком диске, флэш-накопителе USB и т.п. Контейнер VeraCrypt ничем не отличается от любого другого обычного файла (например, его можно перемещать или удалять как и прочие файлы). Нажмите кнопку ‘Файл’, чтобы указать имя и путь к создаваемому файлу-контейнеру для хранения нового тома.

ВНИМАНИЕ: Если вы выберете уже имеющийся файл, VeraCrypt НЕ зашифрует его; этот файл будет удалён и заменён вновь созданным контейнером VeraCrypt. Вы сможете зашифровать имеющиеся файлы (впоследствии), переместив их в создаваемый сейчас контейнер VeraCrypt.

Можно выбрать любой расширение файла, это никак не влияет на работу зашифрованного тома. Если вы выберите расширение .hc, а также если вы при установке задали ассоциацию VeraCrypt с данным расширением, то при двойном клике по данному файлу будет запускаться VeraCrypt.

История недавно открытых файлов позволяет быстро получать доступ к этим файлам. Тем не менее, записи в истории вроде «H:\Мои офшорные счета наворованного на охулиадр долларов.doc» могут у посторонних лиц зародить сомнения в вашей порядочности. Чтобы открытые с зашифрованного диска файлы не попадали в историю, поставьте галочку напротив «Не сохранять историю».

Выбор алгоритмов шифрования и хеширования. Если вы не уверены, что выбрать, то оставьте значения по умолчанию:

Введите размер тома и выберите единицы измерения (килобайты, мегабайты, гигабайты, терабайты):

Очень важный этап, установление пароля для вашего зашифрованного диска:

Хороший пароль — это очень важно. Избегайте паролей из одного или нескольких слов, которые можно найти в словаре (или комбинаций из 2, 3 или 4 таких слов). Пароль не должен содержать имён или дат рождения. Он должен быть труден для угадывания. Хороший пароль — случайная комбинация прописных и строчных букв, цифр и особых символов (@ ^ = $ * + и т.д.).

Рекомендуем выбирать пароли длиннее 20 символов (чем больше, тем лучше). Максимальная длина: 64 символа.

Теперь снова в качестве паролей можно использовать русские буквы.

Помогаем программе собрать случайные данные:

Обратите внимание, что здесь вы можете поставить галочку для создания динамического диска. Т.е. он будет расширятся по мере заполнения его информацией.

В результате у меня создан на рабочем столе файл test.hc:

Если вы создали файл с расширением .hc, то вы можете дважды кликнуть по нему, откроется главное окно программы, причём уже будет вставлен путь до контейнера:

В любом случае, вы можете открыть VeraCrypt и выбрать путь до файла вручную (Для этого нажмите кнопку «Файл»).

Далее нажмите кнопку Смонтировать, появится окно для ввода пароля:

Если пароль введён верно, то у вас в системе появится новый диск:

Вы можете скопировать/переместить на него любые файлы. Также вы можете создавать там папки, копировать оттуда файлы, удалять и т.д.

Чтобы закрыть контейнер от посторонних, нажмите кнопку Размонтировать:

Чтобы вновь получить доступ к своим секретным файлам, заново смонтируйте зашифрованный диск.

Портативная версия VeraCrypt в Windows

Начиная с версии 1.22 (которая на момент написания является бетой) для Windows был добавлен портативный вариант. Если вы прочитали раздел про установку, вы должны помнить, что программа и так является портативной и позволяет просто извлечь свои файлы. Тем не менее, отдельный портативный пакет имеет свои особенности: для запуска установщика вам нужны права администратора (даже если вы хотите просто распаковать архив), а портативная версия может быть распакована без прав администратора – отличие только в этом.

Официальные бета версии доступны только только . В папке VeraCrypt Nightly Builds файлом с портативной версией является VeraCrypt Portable 1.22-BETA4.exe.

Файл с контейнером можно разместить на флешке. На эту же флешку можно скопировать портативную версию VeraCrypt – это позволит вам открывать зашифрованный раздел на любом компьютере, в том числе без установленной VeraCrypt. Но помните об опасности перехвата нажатия клавиш – вероятно, в этой ситуации может помочь экранная клавиатура.

Как правильно использовать программное обеспечение для шифрования

Несколько советов, которые помогут вам лучше сохранять свои секреты:

- Старайтесь не допускать посторонних лиц до вашего компьютера, в том числе не сдавайте ноутбуки в багаж в аэропортах; если есть возможность, отдавайте компьютеры в ремонт без системного жёсткого диска и т.д.

- Используйте сложный пароль. Не используйте тот же самый пароль, который вы используете для почты и т.д.

- При этом не забудьте пароль! Иначе данные будет невозможно восстановить.

- Скачивайте все программы только с официальных сайтов.

- Используйте бесплатные программы или купленные (не используйте взломанный софт). А также не скачивайте и не запускайте сомнительные файлы, поскольку все подобные программы, среди прочих зловредных элементов, могут иметь килоггеры (перехватчики нажатий клавиш), что позволит злоумышленнику узнать пароль от вашего зашифрованного контейнера.

- Иногда в качестве средства от перехвата нажатий клавиш рекомендуют использовать экранную клавиатуру – думается, в этом есть смысл.

5. Gpg4win

Gpg4win — используется для защиты ваших файлов и безопасной передачи ваших писем. Поддерживает все криптографические стандарты, такие как Open PGP и S / MIME (X.509).

Gpg4win содержит несколько бесплатных программных компонентов:

- GnuPG — Бэкэнд; это фактический инструмент шифрования.

- Kleopatra — диспетчер сертификатов для OpenPGP и X.509 (S / MIME) и общих криптографических диалогов.

- GpgOL — плагин для Microsoft Outlook – поддерживает MS Exchange Server.

- GpgEX — плагин для Microsoft Explorer (шифрование файлов).

- GPA — альтернативный менеджер сертификатов для OpenPGP и X.509 (S / MIME).

Спасибо, что читаете! Подписывайтесь на мой канал в Telegram и Яндекс.Дзен. Только там последние обновления блога и новости мира информационных технологий.

Также, читайте меня в социальных сетях: Facebook, Twitter, VK, OK.

Мне нужна ваша помощь

Для своевременного наполнения сайта, его продвижения, развития, а также, конечно, оплаты хостинга мне необходима помощь от вас, читатели. Подробнее о донатах читайте на специальной странице. На данный момент есть возможность поддержать меня через Яндекс Деньги, WebMoney и PayPal.

Все собранные средства будут пущены на развитие сайта и редкое пиво для автора!