Немного о технологии

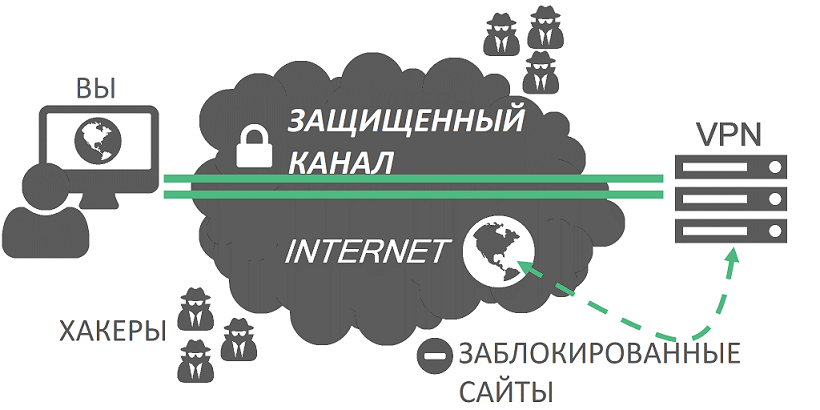

Для лучшего понимания сути VPN-технологии представим Интернет в виде сети дорог, по которым ездят почтовые фургоны с письмами и посылками. Они совершенно не скрывают, куда следуют и что везут. Письма и посылки иногда теряются по дороге и нередко попадают в чужие руки. Их отправитель и получатель не могут быть на 100% уверены, что содержимое пакета не будет кем-то прочитано, украдено или подменено, поскольку не контролируют процесс доставки. Но знают, что в плане безопасности такой метод пересылки не слишком надежен.

И вот среди дорог появился закрытый туннель. Фургоны, которые по нему проходят, скрыты от посторонних глаз. Никто не знает, куда направляется машина после въезда в туннель, что и кому она доставляет. Об этом знают только отправитель и получатель корреспонденции.

Как вы уже догадались, наш воображаемый туннель — и есть виртуальная частная сеть, построенная на базе более крупной сети — Всемирной паутины. Трафик, проходящий по этому туннелю, скрыт от посторонних, в том числе и от провайдера. Провайдер, если кто не знает, в обычных условиях (без VPN) может отслеживать и контролировать ваши действия в Интернете, так как видит, какие ресурсы вы посещаете. А если вы «нырнете» в VPN, то не сможет. Кроме того, пересылаемая по такому каналу информация становится бесполезной и для любителей чужого добра — хакеров, поскольку зашифрована. Это и есть суть технологии и упрощенный принцип работы VPN.

Где используют виртуальные частные сети

Для чего он нужен, этот VPN, надеюсь, понятно. Теперь давайте посмотрим, где, как и для чего он используется. Итак, без VPN не обойтись:

- В корпоративных сетях. Здесь он необходим для обмена конфиденциальными данными между сотрудниками или сетевыми ресурсами компании и клиентами. Пример второго случая — управление счетами через приложения типа клиент банка и мобильный банк. Также VPN применяют для решения технических задач — разделения трафика, резервного копирования и т. п.

- В общественных сетях Wi-Fi, например, в кафе. Такие сети открыты всем желающим и трафик, проходящий по ним, очень легко перехватить. Владельцы открытых точек доступа услуги VPN не предоставляют. О защите информации должен позаботиться сам пользователь.

- Для сокрытия посещаемых веб-ресурсов, например, от начальника или системного администратора на работе.

- Для обмена секретной информацией с другими людьми, если нет доверия обычному интернет-соединению.

- Для захода на заблокированные сайты.

- Для сохранения анонимности в Интернете.

Обеспечение доступа ко всемирной паутине посредством VPN широко используют и российские интернет-провайдеры при подключении абонентов.

Разновидности VPN

Как вы, возможно, знаете, функционирование любых компьютерных сетей подчинено правилам, которые отражены в сетевых протоколах. Сетевой протокол — это своеобразный свод стандартов и инструкций, описывающий условия и порядок действий при обмене данными между участниками соединения (речь идет не о людях, а об устройствах, операционных системах и приложениях). Сети VPN как раз и различают по типу протоколов, на основе которых они работают, и технологиям построения.

PPTP

PPTP (Point-to-Point Tunneling Protocol) — старейший протокол передачи данных в виртуальных частных сетях, ему уже больше 20 лет. Благодаря тому, что он появился очень давно, его знают и поддерживают практически все существующие операционные системы. Он почти не нагружает вычислительные ресурсы оборудования и может использоваться даже на очень старых компьютерах. Однако в нынешних условиях уровень его безопасности весьма невысок, то есть данные, передаваемые по каналу PPTP, подвергаются риску взлома. Кстати, некоторые интернет-провайдеры блокируют приложения, использующие этот протокол.

L2TP

L2TP (Layer 2 Tunneling Protocol) — тоже довольно старый протокол, созданный на базе технологий PPTP и L2F (последний специально разработан для туннелирования сообщений PPTP). Обеспечивает более высокую степень защиты трафика, чем просто PPTP, так как позволяет задавать приоритеты доступа.

Протокол L2TP широко используется по сей день, но обычно не изолированно, а в сочетании с другими защитными технологиями, например, IPSec.

IPSec

IPSec — сложная технология, использующая много разных протоколов и стандартов. Постоянно совершенствуется, поэтому при грамотном применении обеспечивает довольно высокий уровень безопасности связи. Может комбинироваться с другими системами защиты сетевых подключений, не вызывая конфликтов. Это его сильные стороны.

Недостатки IPSec — трудоемкость в настройке и расчет на использование только обученными специалистами (неправильно сконфигурированный, он не обеспечит сколько-нибудь приемлемой защиты). Кроме того, IPSec довольно требователен к аппаратным ресурсам вычислительных систем и на слабых устройствах может вызывать тормоза.

SSL и TLS

SSL и TLS в основном используют для безопасной передачи информации в сети Интернет через веб-браузеры. Они защищают от перехвата конфиденциальные данные посетителей сайтов — логины, пароли, переписку, платежные реквизиты, вводимые при заказах товаров и услуг, и т. д. Адреса сайтов, которые поддерживают SSL, начинаются с префикса HTTPS.

Частный случай применения технологий SSL/TLS вне веб-браузеров — кроссплатформенное ПО OpenVPN.

OpenVPN

OpenVPN — это свободная реализация технологии VPN, предназначенная для создания защищенных каналов связи между пользователями Интернета или локальных сетей по типу клиент-сервер или точка-точка. Сервером при этом назначается один из компьютеров участников соединения, остальные подключаются как клиенты. В отличие от первых трех разновидностей VPN, требует установки специального программного обеспечения.

OpenVPN позволяет создавать защищенные туннели без изменения параметров основного подключения компьютера к сети. Рассчитан на опытных пользователей, так как его настройку простой не назовешь.

MPLS

MPLS — технология многопротокольной передачи данных от одного узла к другому при помощи специальных меток. Метка — это часть служебной информации пакета (если представить пересылаемые данные в виде поезда, то пакет — это один вагон). Метки используются для перенаправления трафика внутри канала MPLS от устройства к устройству, в то время как остальное содержимое заголовков пакетов (то же, что и адрес на письме) сохраняется в тайне.

Для усиления защиты трафика, передаваемого по каналам MPLS, также нередко используют IPSec.

Это не все существующие сегодня разновидности виртуальных частных сетей. Интернет и всё, что с ним соприкасается, находится в постоянном развитии. Соответственно, появляются и новые технологии VPN.

Уязвимости виртуальных частных сетей

Уязвимости — это бреши в безопасности канала VPN, через которые возможна утечка данных наружу — в общедоступную сеть. К сожалению, абсолютно непробиваемой защиты не существует. Даже очень грамотно построенный канал не даст вам 100% гарантию анонимности. И дело тут не в хакерах, которые взламывают алгоритмы шифрования, а в гораздо более банальных вещах. Например:

- Если соединение с сервером VPN вдруг прервется (а это происходит нередко), но подключение к Интернету сохранится, часть трафика уйдет в общедоступную сеть. Для предотвращения таких утечек используют технологии VPN Reconnect (автоматическое переподключение) и Killswitch (отключение Интернета при пропадании связи с VPN). Первая внедрена в Windows, начиная с «семерки», вторую обеспечивает сторонний софт, в частности, некоторые платные VPN-приложения.

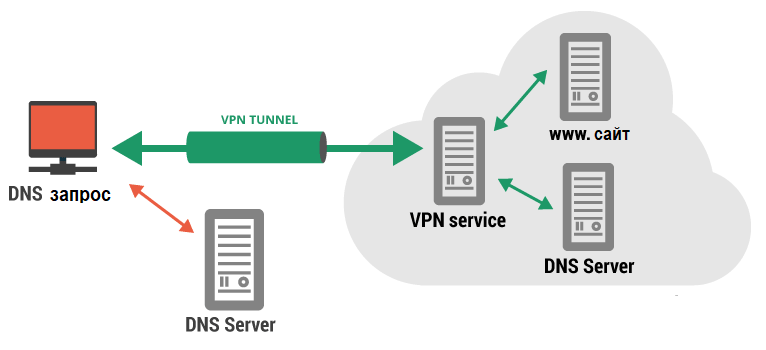

- Когда вы пытаетесь открыть какой-либо сайт, ваш трафик сначала направляется на сервер DNS, который и определяет IP этого сайта по введенному вами адресу. Иначе браузер не сможет его загрузить. Запросы к DNS-серверам (кстати, нешифрованные) часто выходят за пределы канала VPN, что срывает с пользователя маску анонимности. Дабы избежать такой ситуации, укажите в настройках подключения к Интернету адреса DNS, которые предоставляет ваш VPN-сервис.

- Утечку данных могут создавать и сами веб-браузеры, точнее, их компоненты, например, WebRTC. Этот модуль используют для голосового и видеообщения непосредственно из браузера, и он не позволяет пользователю выбрать способ сетевого подключения самому. Другие приложения с выходом в Интернет тоже могут использовать незащищенные соединения.

- VPN работает в сетях, которые основаны на протоколе IPv4. Помимо него существует протокол IPv6, который пока находится на стадии внедрения, но кое-где уже применяется. Современные операционные системы, в частности, Windows, Андроид и iOS, также поддерживают IPv6, даже больше — на многих из них он по умолчанию включен. Это значит, пользователь, сам того не ведая, может приконнектиться к публичной сети IPv6 и его трафик пойдет вне защищенного канала. Чтобы обезопасить себя от подобного, отключите поддержку IPv6 на устройствах.

На все эти огрехи можно закрыть глаза, если вы юзаете VPN только для доступа к заблокированным веб-ресурсам. Но если вам нужна анонимность или сохранность данных при передаче по сети, они могут создать вам серьезные проблемы, если не принять мер по дополнительной защите.

Использование VPN для обхода блокировок и анонимизации трафика

Русскоязычная аудитория Интернета чаще всего использует VPN именно для того, чтобы свободно посещать заблокированные интернет-ресурсы и сохранять анонимность в сети. Поэтому основная масса бесплатных VPN-приложений и сервисов «заточено» как раз на это. Познакомимся с некоторыми из них поближе.

Opera VPN

Разработчики браузера Opera первыми внедрили модуль VPN непосредственно в сам продукт, избавив пользователей от заморочек с поиском и настройкой сторонних расширений. Опция включается в параметрах браузера — в разделе «Безопасность».

После включения значок VPN появляется в адресной строке Оперы. Кликом по нему открывается окошко настроек, среди которых ползунок включения-выключения и выбор виртуального месторасположения.

После включения значок VPN появляется в адресной строке Оперы. Кликом по нему открывается окошко настроек, среди которых ползунок включения-выключения и выбор виртуального месторасположения.

Объем трафика, проходимого через Opera VPN, не имеет ограничений, это плюс. Но у сервиса есть и недостаток — он защищает только те данные, которые передаются по протоколам HTTP и HTTPS. Все остальное идет по открытому каналу.

В Опере, а также Яндекс браузере есть еще одна функция с подобными возможностями. Это режим сжатия трафика турбо. Совместно с VPN он не работает, но доступ к заблокированным ресурсам открывает неплохо.

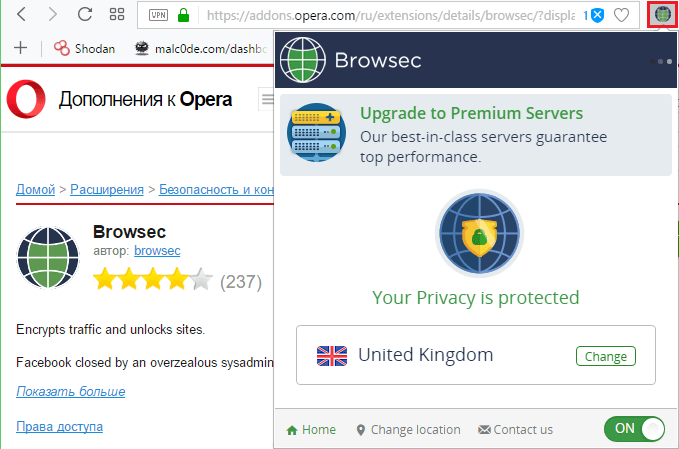

Browsec

Браузерное расширение и мобильное приложение Browsec — один из самых известных VPN-сервисов. Он поддерживает все популярные веб-браузеры — Opera, Google Chrome, Firefox, Яндекс, Safari и т. д., обеспечивает быструю и стабильную связь, не требует настройки, не имеет лимита. Пользователям бесплатной версии предлагается на выбор 4 сервера: в Великобритании, Сингапуре, США и Нидерландах.

Платная подписка Browsec стоит около 300 рублей в месяц. Пользователи этого тарифа получают более высокую скорость соединения, техническую поддержку и большой выбор серверов по всему миру, включая Россию, Украину, Латвию, Болгарию, Германию.

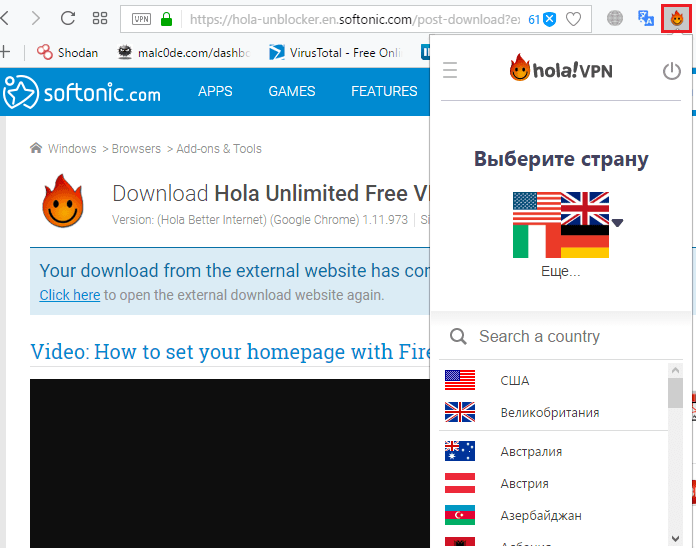

Hola

Hola — основной конкурент Browsec, существующий в виде приложений и браузерных расширений. Версии для Android, десктопных систем и браузеров работают на основе пиринговых технологий (одноранговой сети), где ресурсы друг для друга предоставляют сами пользователи. Для личного некоммерческого применения доступ к ним предоставляется бесплатно. Выбор серверов довольно большой.

Версия Hola для iOS создана как браузер с интегрированным сервисом VPN. Она платная, стоит около $5 в месяц. Пробный период составляет 7 дней.

Версия Hola для iOS создана как браузер с интегрированным сервисом VPN. Она платная, стоит около $5 в месяц. Пробный период составляет 7 дней.

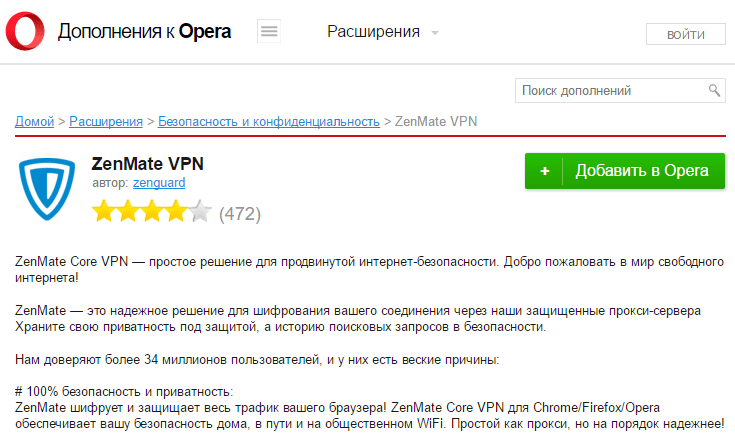

Zenmate

Zenmate — третий по популярности сервис VPN, выпущенный в виде расширения для Opera, Google Chrome, Firefox, Maxthon Cloud Browser (только на Mac OS X) и некоторых других браузеров. А также — в виде мобильных приложений для Android и iOS. При бесплатном использовании заметно ограничение скорости, а выбор серверов очень невелик. Однако весь трафик, проходящий по VPN-каналу Zenmate, надежно шифруется.

Пользователям, купившим премиум-доступ, предоставляется выбор из более чем 30 серверов по всему миру. Плюс для них включается ускорение соединения. Стоимость подписки начинается от 175 до 299 рублей в месяц.

Как и другие подобные сервисы, Zenmate не нужно настраивать — достаточно установить и запустить. Работа с ним интуитивно понятна, тем более, что интерфейс поддерживает русский язык.

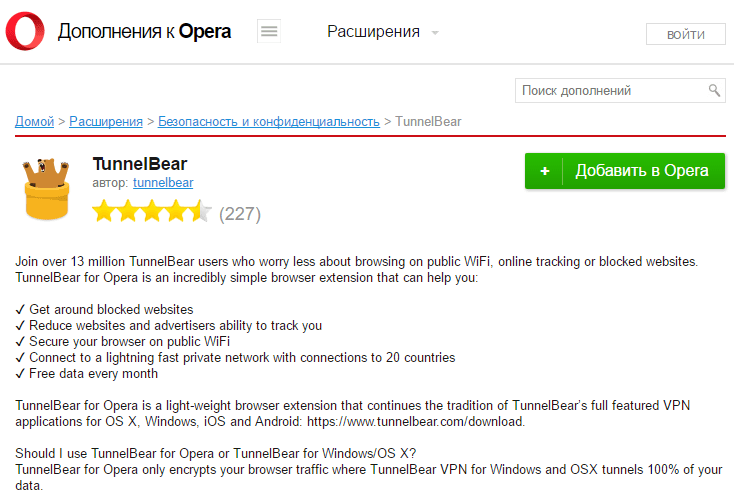

Tunnelbear

Tunnelbear — еще один дружественный пользователю VPN для разных устройств — ПК под управлением Windows, Linux и OS X, смартфонов под Android и iOS. Выпускается в виде приложений (как мобильных, так и десктопных) и браузерных расширений. Имеет очень полезную функцию блокировки трафика при разрыве соединения с VPN, что предотвращает утечку данных в открытую сеть. По умолчанию выбирает оптимальный канал связи с учетом месторасположения пользователя.

Возможности бесплатных версий Tunnelbear ничем не отличаются от платных, кроме одного — ограничения объема трафика до 500 Mb в месяц. В телефоне этого, возможно, достаточно, если не смотреть фильмы онлайн, а вот на компьютере — вряд ли.

Ни платные, ни бесплатные версии Tunnelbear не собирают никаких данных о пользователе. Вы просто нажимаете единственную кнопку и получаете доступ.

HideMy.name

HideMy.name — надежный и относительно недорогой платный VPN-сервис. Обеспечивает стабильно высокую скорость подключения даже при просмотре онлайн-видео в HD-качестве и игр в сетевые игрушки. Хорошо защищает трафик от перехвата и обеспечивает полную анонимность в сети. Сервера NideMy.name расположены в 43 странах и 68 городах мира.

HideMy.name поддерживает любые устройства, способные подключаться к Интернету: не только телефоны и компьютеры, но и роутеры, телевизионные приставки, SmartTV и т. д. По одной подписке вы можете использовать сервис одновременно на всех девайсах.

Приложения HideMy.name выпускаются для Windows, Mac OS X, Linux, iOS и Android. Как уже сказано, все они стоят денег, но вы можете платить только за те дни, когда пользуетесь VPN. Стоимость дневной подписки — 49 рублей. Лицензия на 1 год — 1690 рублей. Бесплатный пробный период составляет 1 день.

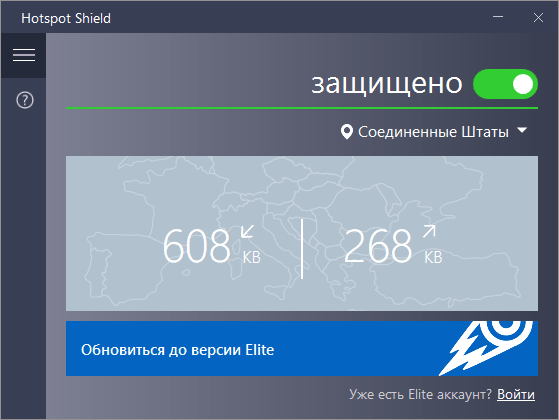

Hotspot Shield

Hotspot Shield — давно существующее VPN-приложение, одно из немногих, которое всегда предоставляло услуги бесплатно и без ограничений в объеме трафика. Лимит в 500 Mb в день при «халявном» использовании появился относительно недавно. Также «бесплатники» имеют доступ лишь к одному VPN-серверу, который находится в США, поэтому скорость связи посредством Hotspot Shield не слишком высока.

Стоимость платной подписки на VPN Hotspot Shield составляет $6-16 в месяц.

Стоимость платной подписки на VPN Hotspot Shield составляет $6-16 в месяц.

Принцип работы VPN

Давайте рассмотрим, как в принципе работает VPN соединение.

Представим, что передача это движение пакета по автомобильной дороге из точки А в точку Б, на пути движения пакета встречаются контрольные пункты пропуска пакета данных. При использовании VPN, этот маршрут дополнительно защищён системой шифрования и аутентификацией пользователя, что бы обезопасить трафик, в котором содержится пакет данных. Такой метод называется «Туннелированнем» (tunneling – использование туннеля»

В этом канале все коммуникации надежно защищены, а все промежуточные узлы передачи данных имеют дело зашифрованным пакетом и только при передаче данных информации адресату, данные в пакете дешифруются и становятся доступны для авторизованного получателя.

Неавторизованные пользователи просто не смогут воспользоваться данными

VPN обеспечит приватность вашей информации вместе с комплексным антивирусом.

VPN поддерживает такие сертификаты как OpenVPN, L2TP, IPSec, PPTP, PPOE и получается вполне защищенный и безопасный способ передачи данных.

VPN туннелирование применяется:

- Внутри корпоративной сети.

- Объединение удалённых офисов, а так же мелких филиалов.

- Доступ к внешним it-ресурсам.

- Для построения видеоконференций.

Настройка VPN сервера.

Если вы хотите установить и использовать VPN сервер на базе семейства Windows , то необходимо понимать, что клиенские машины Windows XP/7/8/10 данную функцию не поддерживают, вам необходима система виртуализации, либо физический сервер на платформе Windows 2000/2003/2008/2012/2016, но мы рассмотрим данную функцию на Windows Server 2008 R2.

1. Для начала необходимо установить роль сервера «Службы политики сети и доступа» Для этого открываем диспетчер сервера и нажимаем на ссылку «Добавить роль»:

Выбираем роль «Службы политики сети и доступа» и нажимаем далее:

Выбираем «Службы маршрутизации и удаленного доступа» и нажимаем Далее и Установить.

2. После установки роли необходимо настроить ее. Переходим в диспетчер сервера, раскрываем ветку «Роли», выбираем роль «Службы политики сети и доступа», разворачиваем, кликаем правой кнопкой по «Маршрутизация и удаленный доступ» и выбираем «Настроить и включить маршрутизацию и удаленный доступ»

После запуска службы считаем настройку роли законченной. Теперь необходимо разрешить пользователям доступ до сервера и настроить выдачу ip-адресов клиентам.

Порты которые поддерживает VPN. После поднятие службы они открываются в брендмауэре.

Для PPTP: 1723 (TCP);

Для L2TP: 1701 (TCP)

Для SSTP: 443 (TCP).

Протокол L2TP/IpSec является более предпочтительным для построения VPN-сетей, в основном это касается безопасности и более высокой доступности, благодаря тому, что для каналов данных и управления используется одна UDP-сессия. Сегодня мы рассмотрим настройку L2TP/IpSec VPN-сервера на платформе Windows Server 2008 r2.

Вы же можете попробовать развернуть на протоколах: PPTP, PPOE, SSTP, L2TP/L2TP/IpSec

Переходим в Диспетчер сервера: Роли — Маршрутизация и удалённый доступ, щелкаем по этой роли правой кнопкой мыши и выбираем «Свойства», на вкладке «Общие» ставим галочку в полях IPv4-маршрутизатор, выбираем «локальной сети и вызова по требованию», и IPv4-сервер удаленного доступа:

Теперь нам необходимо ввести предварительный ключ. Переходим на вкладку Безопасность и в поле Разрешить особые IPSec-политики для L2TP-подключения поставьте галочку и введите Ваш ключ. (По поводу ключа. Вы можете ввести туда произвольную комбинацию букв и цифр главный принцип, чем сложнее комбинация — тем безопаснее, и еще запомните или запишите эту комбинацию она нам еще понадобиться). Во вкладке «Поставщик службы проверки подлинности» выберите «Windows — проверка подлинности».

Теперь нам необходимо настроить Безопасность подключений. Для этого перейдем на вкладку Безопасность и выберем Методы проверки подлинности, поставьте галочки на Протокол EAP и Шифрованная проверка (Microsoft, версия 2, MS-CHAP v2):

Далее перейдем на вкладку IPv4, там укажем какой интерфейс будет принимать подключения VPN, а так же настроим пул выдаваемых адресов клиентам L2TP VPN на вкладке IPv4 (Интерфейсом выставьте «Разрешить RAS выбирать адаптер»):

Теперь перейдем на появившуюся вкладку Порты, нажмем правой кнопкой мыши и Свойства, выберем подключение L2TP и нажмем Настроить, в новом окне выставим Подключение удаленного доступа (только входящие) и Подключение по требованию (входящие и исходящие) и выставим максимальное количество портов, число портов должно соответствовать или превышать предполагаемое количество клиентов. Неиспользуемые протоколы лучше отключить, убрав в их свойствах обе галочки.

Список портов, которые у нас остались в указанном количестве.

На этом настройка сервера закончена. Осталось только разрешить пользователям подключатся к серверу. Перейдите в Диспетчере сервера Active Directory – пользователи – находим пользователя которому хотим разрешить доступ нажимаем свойства, заходим в закладку входящие звонки

Как подключить VPN

Ранее была описана краткая схема работы протокола. Теперь узнаем как подключить клиент на конкретном устройстве.

На компьютере и ноутбуке

Перед тем, как настраивать VPN соединение на ПК с ОС Windows 7, следует уточнить IP адрес или название сервера. Для этого в «Центре управления сетями» на «Панели управления» нужно «Создать новое подключение».

Выбрать пункт «Подключение к рабочему месту» — «(VPN)».

На следующем этапе следует указать имя и адрес сервера.

Далее система запросит имя и пароль VPN клиента.

Нужно дождаться завершения соединения.

Проверим VPN подключение. Для этого в «Панель управления» в разделе «Сетевые подключения» вызываем контекстное меню, двойным щелчком по ярлыку.

На вкладке «Детали» нужно проверить адрес IPv4. Он должен быть в диапазоне IP, указанных в настройках VPN.

На телефоне, айфоне или планшете

Теперь рассмотрим, как создать VPN подключение и настроить его на гаджетах с ОС Аndroid.

Для этого необходим:

- смартфон, планшет;

- логин, пароль к сети;

- адрес сервера.

Для настройки VPN подключения нужно в настройках телефона выбрать пункт «Беспроводная сеть» и создать новую.

Далее нужно ввести пароль для деактивации экрана блокировки.

Далее нужно нажать на кнопку со знаком «+» или «Добавить сеть VPN». В следующем окне нужно ввести настройки VPN: название сети, тип подключения VPN («PPTP») и адрес сервера.

На экране отобразится иконка с новым подключением.

Система требует логин и пароль. Нужно ввести параметры и выбрать опцию «Сохранить учетные данные». Тогда на следующей сессии не придется подтверждать еще раз эти данные.

После активации подключения VPN на панели инструментов появится характерный значок.

Если щелкнуть на иконку появятся детали соединения.

Как создать VPN сервер

Все провайдеры фиксируют деятельность своих клиентов. В случае получения запроса от правоохранительных органов они предоставят полную информацию о том, какие сайты посещал правонарушитель. Таким образом провайдер снимает с себя всю юридическую ответственность. Но иногда возникают ситуации, в которых пользователю нужно защитить свои данные:

- Компании передают через интернет свои данные по зашифрованному каналу.

- Многие сервисы в интернете работают по географической привязки к местности. Например, сервис Яндекс.Музыка функционирует только на IP из РФ и стран СНГ. Россиянин, находясь в Европе, не сможет слушать любимую музыку.

- В офисах часто блокируется доступ к социальным сетям.

Можно, конечно, каждый раз очищать историю браузера после посещения сайта. Но проще создать и настроить VPN сервер. Для того следует вызвать командную строку (Win + R), а затем ввести запрос ncpa.cpl и нажать Enter. В новом окне нажать Alt и выбрать пункт «Новое подключение VPN». Далее нужно создать пользователя и дать ему ограниченные права только к VPN. Также придется придумать новый длинный пароль. Выберите пользователя из списка. На следующем этапе нужно выбрать вариант подключения «Через интернет».

Далее нужно создать пользователя и дать ему ограниченные права только к VPN. Также придется придумать новый длинный пароль. Выберите пользователя из списка. На следующем этапе нужно выбрать вариант подключения «Через интернет». Далее нужно указать параметры подключения. Если при работе с VPN вам не потребуется доступ к файлам и папкам, то можно снять все галочки и нажать на кнопку «Разрешить доступ».

Далее нужно указать параметры подключения. Если при работе с VPN вам не потребуется доступ к файлам и папкам, то можно снять все галочки и нажать на кнопку «Разрешить доступ».

Как пользоваться VPN

После того, как создано новое соединение, достаточно открыть браузер и загрузить любую страницу. Новички могут не заниматься созданием соединения, а сразу скачать VPN-клиент с интернета или установить специальное расширение в браузер. После загрузки программы ее нужно запустить и нажать кнопку «Connect». Клиент присоединится к другой сети и пользователь сможет просматривать запрещенные в его регионе сайты. Недостатком данного метода является то, что IP выдается автоматически. Пользователь не может выбирать страну. Зато настраивается подключение очень быстро, нажатием всего одной кнопки. Вариант с добавлением расширения также имеет недостатки. Во-первых, пользователь должен быть зарегистрирован на официальном сайте программы, а, во-вторых, расширение часто «вылетает». Зато пользователь может выбирать страну, через которую будет осуществляться подсоединение ко внешней сети. Сам процесс подключения также не вызывает вопросов. Достаточно нажать кнопку «Start» и браузер перезагрузится в новой сети. Рассмотрим, как установить расширение на примере ZenMate VPN. Скачиваем программу с официального сайта. После установки в браузере появится значок: Кликните на иконку. Отобразится окно расширения:

Кликните на иконку. Отобразится окно расширения: Если подвести курсор мышки к иконке с Российским флагом, то на экране отобразится текущий IP. Если подвести курсор на иконку с флагом Румынии, то появится IP выбранного сервера. При желании страну подключения можно сменить. Для этого нужно нажать на глобус и выбрать один из автоматических адресов.

Если подвести курсор мышки к иконке с Российским флагом, то на экране отобразится текущий IP. Если подвести курсор на иконку с флагом Румынии, то появится IP выбранного сервера. При желании страну подключения можно сменить. Для этого нужно нажать на глобус и выбрать один из автоматических адресов. Недостатком бесплатной версии программы является маленькое количество доступных серверов и навязывание рекламы.

Недостатком бесплатной версии программы является маленькое количество доступных серверов и навязывание рекламы.

Самые частые ошибки

Различные антивирусные программы, а также брандмауэры могут блокировать соединение. При этом на экране отображается код ошибки. Разберем самые популярные проблемы и способы их решения.

| Ошибка | Причина | Решение |

|---|

| 678 | В ОС запрещено шифрование | Нужно открыть командную строку и проверить в реестре «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\RasMan\ Parameters» параметр «ProhibitIpSec». Он должен быть равен 0. Если сам провайдер использует канал шифрования для предоставления услуг, то изменения этой настройки повлияет на доступ в интернет. |

| 691 | Введен неверный логин/пароль | Нужно еще раз авторизоваться в сети |

| 692 | Ошибка брандмауэра | Отключите брандмауэр |

| 720/738 | Пользователь уже подключен | Ошибка 720 встречается только на ОС Windows 7. На всех остальных ОС отражается код 738. Если через один клиент приходится работать с разных ПК, то нужно создать несколько имен пользователей. |

| 734 | Автоматический ВПН | Нужно в свойствах подключения поменять тип «Автоматический» на «L2TP IPSec VPN». Если ошибка не исчезнет, то нужно пересоздать подключение. |

| 766/781 | Не сохранен/не введен ключ | Откройте свойства ВПН, на вкладке «Безопасность» выберете пункт «Дополнительные параметры» и в новом окне введите ключ |

| 768/789 (ОС Windows 7, Vista, XP) | Не работает IPSec | ПКМ по ярлыку «Мой компьютер» — «Управление». В разделе «Службы» выбираем «IPSec». Тип соединения указываем Авто. |

Аббревиатура VPN знакома многим пользователям сети интернет. Но далеко не каждый знает, что такое VPN подключение к интернету и что оно из себя представляет. Для лучшего понимания необходимо владеть хотя бы базовыми понятиями устройства сети. VPN – виртуальная частная сеть, использующая совместно несколько технологий, она позволяет обеспечить соединение или логическую сеть внутри других сетей, в том числе Интернет. Ее используют для повышения безопасности и разграничения доступа к данным. Сегодня VPN подключение все чаще используется многими провайдерами для построения и организации клиентских сетей.

VPN соединения существуют разных типов:

- Layer 2 Tunneling Protocol (L2TP). Протокол характеризуется тем, что реализуется на базе L2F и PPTP. Это позволяет обеспечить безопасность на уровень выше за счет совместного шифрования данных, используя протокол IPSec и объединения 2 каналов управления и объединения в одну сессию – UDP. Этот тип впн был широко применяем в середине 2000-х годов, когда за внутренний трафик платить не требовалось, а платить за внешний — дорого.

- Point to Point tunneling protocol (PPTP). Тип протокола точка-точка, создается туннель поверх обычных сетей, который обеспечивает защищенный обмен данными. Этот протокол считается одним из наименее безопасных среди остальных. Его использование не рекомендуется там, где безопасность данных стоит на первом месте. В основе PPTP лежит две последовательные сессии. Для обеспечения обмена данными применяется PPP протокол и инициализация на порту TCP, которое контролирует соединение.

- Secure Socket Tunneling Protocol (SSTP). Протокол, основанный на SSL, позволяющий организовать безопасное VPN соединение, применяя технологии протокола HTTPS. Для обеспечения работы нужен открытый и свободный порт 443. Это позволяет подключиться из любого места, будучи даже вне связки Proxy-серверов.

Как настроить VPN на Windows 7

Сегодня все меньше пользователей устанавливают на компьютер Windows XP. Причиной этому является завершения поддержки компанией Microsoft этой версии. На замену приходят более новые и удобные редакции ОС, которой является Windows 7. Для подключения к VPN на «семерке» необходимо следовать следующей инструкции:

- Открыть «пуск», из списка панели управления найти «центр управления сетями»;

- Кликнуть – «подключиться к рабочему месту» и продолжить далее;

- В последующем меню необходимо нажать «нет, создать новое» и снова далее;

- Жмем «использовать мое подключение» и кликнуть «отложить», выбираем далее;

- В пункте под название «адрес» написать реальный адрес вашей VPN сети. В графе имя называем сами подключение;

- Следующим шагом вводим имя и пароль своей учетной записи и подключаемся к виртуальной сети, VPN сервер это реализует;

- В конце нажимаем пункт «создать», готов!

Все личные данные, а также имя сервера можно уточнить только у провайдера. На рабочем столе можно создать ярлык, по которому в будущем вы можете быстро подключаться к сети. Нажав на него правой кнопкой, необходимо выбрать в контекстном меню «подключить». Для удобства ниже поля ввода логина и пароля можно поставить галочку «запомнить», чтобы при каждом входе не вводить заново.

Как создать VPN-сервер

Для всех пользователей компьютера есть способ, как подключить VPN самостоятельно. Ниже будет рассмотрен вариант на операционной системе Виндовс. Эта инструкция не предусматривает использование дополнительного ПО. Настройка проводится следующим образом:

- Чтобы сделать новое подключение, необходимо открыть панель просмотра сетевых доступов. Начните вбивать в поиске слова «Сетевых подключений».

- Нажмите на кнопку «Alt», в меню нажмите на раздел «Файл» и выберите пункт «Новое входящее подключение».

- Затем выставите пользователя, которому будет предоставлено соединение с этим компьютером через VPN (если у вас только одна учетная запись на ПК, то нужно создать обязательно пароль для нее). Установите птичку и нажмите «Далее».

- Далее будет предложено выбрать тип подключения, можно оставить галочку напротив «Интернет».

- Следующим шагом станет включение сетевых протоколов, которые на данном ВПН будут работать. Выставите галочки на всех пунктах, кроме второго. При желании можно установить конкретный IP, шлюзы DNS и порты в протоколе IPv4, но легче оставить автоматическое назначение.

- Когда кликните по кнопке «Разрешить доступ», операционка самостоятельно создаст сервер, отобразит окно с именем компьютера. Оно понадобится для соединения.

- На этом создание домашнего VPN-сервера завершено.

Как настроить VPN на Андроиде

Выше был описан способ, как создать VPN-подключение на персональном компьютере. Однако многие уже давно выполняют все действия при помощи телефона. Если не знаете, что такое VPN на Андроид, то все вышеописанные факты о данном типе подключения справедливы и для смартфона. Конфигурация современных аппаратов обеспечивает комфортное пользование интернетом на высокой скорости. В некоторых случаях (для запуска игр, открытия сайтов) используют подмену прокси или анонимайзеры, но для стабильного и быстрого подключения VPN подходит лучше.

Если вам уже ясно, что такое VPN в телефон, то можно перейти непосредственно к созданию туннеля. Выполнить это можно на любом устройстве с поддержкой Андроид. Производится подключение следующим образом:

- Зайдите в раздел с настройками, нажмите на раздел «Сеть».

- Найдите пункт под названием «Дополнительные настройки» и перейдите на раздел «VPN». Далее нужен будет пин-код или пароль, который разблокирует возможность создания сети.

- Следующий шаг – добавление VPN-соединения. Укажите название в поле «Server», имя в поле «username», установите тип подключения. Тапните по кнопке «Сохранить».

- После этого в списке появится новое подключение, которое можете использовать для смены своего стандартного соединения.

- На экране появится значок, который будет указывать на наличие подключения. Если по нему тапнуть, вам будет предоставлена статистика полученных/переданных данных. Здесь же можно отключить соединение VPN.

Уровни реализации

Обычно VPN развёртывают на уровнях не выше сетевого, так как применение криптографии на этих уровнях позволяет использовать в неизменном виде транспортные протоколы (такие как TCP, UDP).

Пользователи Microsoft Windows обозначают термином VPN одну из реализаций виртуальной сети — PPTP, причём используемую зачастую не для создания частных сетей.

Чаще всего для создания виртуальной сети используется инкапсуляция протокола PPP в какой-нибудь другой протокол — IP (такой способ использует реализация PPTP — Point-to-Point Tunneling Protocol) или Ethernet (PPPoE) (хотя и они имеют различия).

Технология VPN в последнее время используется не только для создания собственно частных сетей, но и некоторыми провайдерами «последней мили» на постсоветском пространстве для предоставления выхода в Интернет.

При должном уровне реализации и использовании специального программного обеспечения сеть VPN может обеспечить высокий уровень шифрования передаваемой информации. При правильной настройке всех компонентов технология VPN обеспечивает анонимность в Сети.

Классификация VPN

Классификация VPN

Классификация VPN

Классифицировать решения VPN можно по нескольким основным параметрам:

По степени защищенности используемой среды

Защищённые

Наиболее распространённый вариант виртуальных частных сетей. С его помощью возможно создать надежную и защищенную сеть на основе ненадёжной сети, как правило, Интернета. Примером защищённых VPN являются: IPSec, OpenVPN и PPTP.

Доверительные

Используются в случаях, когда передающую среду можно считать надёжной и необходимо решить лишь задачу создания виртуальной подсети в рамках большей сети. Проблемы безопасности становятся неактуальными. Примерами подобных решений VPN являются: Multi-protocol label switching (MPLS) и L2TP (Layer 2 Tunnelling Protocol) (точнее будет сказать, что эти протоколы перекладывают задачу обеспечения безопасности на другие, например L2TP, как правило, используется в паре с IPSec).

По способу реализации

В виде специального программно-аппаратного обеспечения

Реализация сети VPN осуществляется при помощи специального комплекса программно-аппаратных средств. Такая реализация обеспечивает высокую производительность и, как правило, высокую степень защищённости.

В виде программного решения

Используют персональный компьютер со специальным программным обеспечением, обеспечивающим функциональность VPN.

Интегрированное решение

Функциональность VPN обеспечивает комплекс, решающий также задачи фильтрации сетевого трафика, организации сетевого экрана и обеспечения качества обслуживания.

По назначению

Intranet VPN

Используют для объединения в единую защищённую сеть нескольких распределённых филиалов одной организации, обменивающихся данными по открытым каналам связи.

Remote Access VPN

Используют для создания защищённого канала между сегментом корпоративной сети (центральным офисом или филиалом) и одиночным пользователем, который, работая дома, подключается к корпоративным ресурсам с домашнего компьютера, корпоративного ноутбука, смартфона или интернет-киоска.

Extranet VPN

Используют для сетей, к которым подключаются «внешние» пользователи (например, заказчики или клиенты). Уровень доверия к ним намного ниже, чем к сотрудникам компании, поэтому требуется обеспечение специальных «рубежей» защиты, предотвращающих или ограничивающих доступ последних к особо ценной, конфиденциальной информации.

Internet VPN

Используется для предоставления доступа к интернету провайдерами, обычно если по одному физическому каналу подключаются несколько пользователей. Протокол PPPoE стал стандартом в ADSL-подключениях.

L2TP был широко распространён в середине 2000-х годов в домовых сетях: в те времена внутрисетевой трафик не оплачивался, а внешний стоил дорого. Это давало возможность контролировать расходы: когда VPN-соединение выключено, пользователь ничего не платит. В настоящее время (2012) проводной интернет дешёвый или безлимитный, а на стороне пользователя зачастую есть маршрутизатор, на котором включать-выключать интернет не так удобно, как на компьютере. Поэтому L2TP-доступ отходит в прошлое.

Client/Server VPN

Он обеспечивает защиту передаваемых данных между двумя узлами (не сетями) корпоративной сети. Особенность данного варианта в том, что VPN строится между узлами, находящимися, как правило, в одном сегменте сети, например, между рабочей станцией и сервером. Такая необходимость очень часто возникает в тех случаях, когда в одной физической сети необходимо создать несколько логических сетей. Например, когда надо разделить трафик между финансовым департаментом и отделом кадров, обращающихся к серверам, находящимся в одном физическом сегменте. Этот вариант похож на технологию VLAN, но вместо разделения трафика используется его шифрование.

По типу протокола

Существуют реализации виртуальных частных сетей под TCP/IP, IPX и AppleTalk. Но на сегодняшний день наблюдается тенденция к всеобщему переходу на протокол TCP/IP, и абсолютное большинство решений VPN поддерживает именно его. Адресация в нём чаще всего выбирается в соответствии со стандартом RFC5735, из диапазона Приватных сетей TCP/IP.

По уровню сетевого протокола

По уровню сетевого протокола на основе сопоставления с уровнями эталонной сетевой модели ISO/OSI.

> Уязвимости

Использование WebRTC, который по умолчанию установлен в каждом браузере, позволяет определить реальный DNS пользователя.

Ссылки

- A Framework for IP Based Virtual Private Networks / B. Gleeson, A. Lin, J. Heinanen. — https://www.ietf.org/rfc/rfc2764.txt

- VPN и IPSec на пальцах / Dru Lavigne. — https://www.nestor.minsk.by/sr/2005/03/050315.html

- Сергей Петренко Защищенная виртуальная частная сеть: современный взгляд на защиту конфиденциальных данных // Мир Internet. — 2001. — № 2

- Маркус Файльнер Виртуальные частные сети нового поколения // LAN.- 2005.- № 11

- Алексей Лукацкий Неизвестная VPN // Компьютер Пресс.- 2001.- № 10 https://abn.ru/inf/compress/network4.shtml (недоступная ссылка)

- Александр Барсков, Говорим WAN, подразумеваем VPN / «Журнал сетевых решений/LAN», № 06, 2010 https://www.osp.ru/lan/2010/06/13002982/

- Рынок IP VPN в России // Обзор состояния рынка — https://www.russian-telecoms.net/index.php?option=com_content&view=article&id=25677:-2009-ip-vpn-2009-2012-&catid=42:-russian-telecoms&Itemid=60

Обзоры продуктов для построения VPN

- Джоул Снайдер VPN: поделенный рынок // Сети. — 1999.- № 11 https://www.citforum.ru/nets/articles/vpn.shtml

- Райан Норманн Выбираем протокол VPN // Windows IT Pro. — 2001. — № 7 https://www.osp.ru/win2000/2001/07/175027/

- Первый кирпич в стене VPN Обзор устройств VPN начального уровня / Валерий Лукин. — https://www.ixbt.com/comm/vpn1.shtml

- Обзор оборудования VPN — https://www.networkaccess.ru/articles/security/vpn_hardware/

- Pure hardware VPNs rule high-availability tests / Joel Snyder, Chris Elliott. — https://web.archive.org/web/20070923013848/https://www.networkworld.com/reviews/2000/1211rev.html

- Особенности российского рынка VPN — https://www.cnews.ru/reviews/free/security2006/articles/vpnmarket/

- Отечественные средства построения виртуальных частных сетей / И. Гвоздев, В. Зайчиков, Н. Мошак, М. Пеленицын, С. Селезнев, Д. Шепелявый

Обзоры рынка VPN

| Для улучшения этой статьи желательно:- Переработать оформление в соответствии с правилами написания статей.

- Проставив сноски, внести более точные указания на источники.

- Викифицировать статью.

|

| Технологии | | Программное обеспечение | |  Интернет-соединение Интернет-соединение | Проводное соединение | - Волоконно-оптическая связь (PON)

- ЛВС (Ethernet)

- Коаксиальный кабель (DOCSIS)

- ТфОП (DSL

- ISDN

- Коммутируемый доступ (англ. Dial-up))

Беспроводное соединение | - Компьютерная сеть (WLAN: Wi-Fi; WPAN: Bluetooth

- ИК-порт

- NFC)

- Мобильная связь (WWAN: 5G • 4G • 3G • …)

- Спутниковое соединение (VSAT • DVB-S2)

- Эфирный интернет (DVB-T2)

- АОЛС (англ. FSO)

Качество интернет-соединения

(МСЭ-Т Y.1540, Y.1541) | Пропускная способность (полоса пропускания) (англ. bandwidth) • Пинг (сетевая задержка, IPTD) • Колебание сетевой задержки (англ. jitter, IPDV) • Коэффициент потерь пакетов (англ. IPLR) • Коэффициент ошибок в пакетах (англ. IPER) • Коэффициент готовности

VPN на телефоне: что это, зачем, и как активировать в iOS и на Android

Развитие мобильных интернет-технологий позволило полноценно использовать телефоны и планшеты для серфинга в Сети. Мобильные гаджеты используют не только для поиска необходимых сведений, с их помощью: общаются в социальных сообществах, совершают покупки, проводят финансовые операции, работают в корпоративных сетях.

Но как при этом надежного, безопасного, анонимного интернет-соединения? Ответ простой – воспользоваться VPN.

Что такое VPN и зачем он нужен на телефоне

Технологии, позволяющие создать логическую сеть с одним или множеством соединений, получили обобщенное название Virtual Private Network (сокращенно VPN). В дословном переводе это выражение звучит, как виртуальная частная сеть.

Её суть состоит в создании поверх или внутри другой сети, защищенного соединения (своеобразного туннеля) по которому, благодаря установленному на гаджете приложению, клиент может обращаться к VРN-серверу. Внутри такого соединения осуществляется изменение, шифрование и защита всех передаваемых данных.

Почему же сервисы, предоставляющие возможность пользоваться такими виртуальными сетями стали так популярны и так ли необходимо их наличие на планшете или смартфоне?

В туристических и деловых поездках часто возникает необходимость воспользоваться интернетом: для входа в мобильный офис, деловой переписки, заказа и оплаты билетов и общения по Skype и прочее. Удобно с помощью, находящегося под рукой девайса проверить почту, проанализировать котировки, изучить новости. Но для этого приходиться прибегать к услугам Wi-Fi, который сейчас во многих вокзалах, аэропортах, кафе и гостиницах бесплатен.

Конечно возможность получить доступ к интернету в любом месте полезная и удобная вещь, но насколько это безопасно. Специалисты, занимающиеся защитой информации, утверждают, что через незащищенное Wi-Fi-соединение можно просто и без особого труда получить доступ ко всем данным находящимся на гаджете.

В этом случае выбор услуг VPN будет самой лучшей возможностью оградить пользователя от хищения его конфиденциальных сведений. Однако не только для безопасности можно использовать эти виртуальные сети. Их применение позволяет получить возможность зайти на веб-ресурс недоступный в определенном регионе, обойти ограничение корпоративной сети, и прочее.

Особенности мобильных технологий

Для того, чтобы владельцы мобильных гаджетов могли воспользоваться этими облачными технологиями многие VPN-сервера были адаптированы для работы с такими устройствами. Каналы связи, используемые смартфонами и планшетами для входа в Сеть, часто меняются, это может быть Wi-Fi, а затем 3G или 4G-соединение. Это в значительной мере осложняет возможность обычного VPN-сервера поддерживать на выделенном канале стабильную связь.

Так происходит из-за того, что он видит обращение к нему гаджетов с разных подсетей и IP-адресов, что приводит к потере приложениями, установленными на устройствах, активного подключения. Чтобы этого избежать на специально адаптированных серверах, оснащенных технологией VРN, начали применять специальные способы авторизации. Которые дают возможность осуществить двустороннюю передачу данных от сервера к носимым гаджетам, где устройства периодически производит смену сетевых настроек.

Это делается для того, чтобы авторизация виртуального интерфейса, находящихся в одном криптографическом протоколе или сети оператора гаджетов была более гибкая.

Как правильно использовать возможности VPN на телефоне

Существуют услуги платных VPN-серверов и их бесплатные аналоги. Что лучше выбрать решать каждому пользователю индивидуально. Если получилось определиться с выбором сервиса и сервера нужно переходить к настройке. Сейчас наиболее популярными мобильными гаджетами являются устройства на iPhone и Android.

Активация VPN на iPhone

Чтобы настроить использование этих технологий на iPhone, можно использовать два пути. Первый – выбрать наиболее подходящее для этого приложение из App Store и установить его. После чего произвести следующие действия:

- Посетить раздел настройки.

- Открыть вкладку VPN и активировать её ползунком.

- После чего выбрать установленный сервис.

Второй – настроить VPN вручную. Для этого нужно осуществить следующие манипуляции:

- Войдя в устройстве в раздел настройки, активировать VPN и кликнуть по значку «добавить конфигурацию».

- Затем выбрать тип защиты: L2TP, IPSec или IKEv2 и активировать необходимую конфигурацию.

- После чего следует заполнить сведения о настройках частной сети: описание удаленного идентификатора, сервера и заполнить сведения необходимые для регистрации – ник, пароль.

- При наличии прокси-сервера следует выбрать исходя из предпочтений, его использование: авто или в ручном режиме.

- Нажав кнопку «Готово» и переключив в нужное положение ползунок состояние можно приступать к интернет-серфингу.

Теперь весь трафик с iPhone, будет проходить через VPN.

Настройка VPN на Android

Здесь подключить выбранный VPN-сервис намного проще для этого необходимо:

- Активировать раздел «Настройки», где в строке «Беспроводные сети» кликнут по надписи: «Дополнительно».

- После чего после открытия подраздела «VPN» и клика по знаку +, буде предоставлены данные о доступных протоколах подключения таких услуг.

- Выбрав и сохранив необходимое подключение, останется лишь ввести создать необходимые для работы учетные данные: логин и пароль.

Конечно на стройки разных смартфонов могут отличаться, но основные действия во многом схожи.

Заключение

Сложно оспорить, что использование VPN в мобильных устройствах становиться услугой всё более востребованной. Благодаря таким сервисам перед пользователями открывается масса возможностей: пускаясь в путешествия иметь возможность не отрываться от рабочего процесса, зная, что все его данные постоянно защищены, находясь в ином регионе получать доступ к необходимым ресурсам и прочие преференции.

Зачем он нужен на телефоне?

Если рассказать в общих словах, то виртуальная частная сеть – VPN – это технология, при которой внутри интернет пространства данные передаются с помощью специальной сети, своеобразного тоннеля, который прячет не только информацию, но и адресата/отправителя.

Подробнее с тем, что такое ВПН, Вы всегда можете ознакомиться в нашей отдельной статье!

Для организации таких сетей нужны специальные сервера, поэтому требуются вложения. Некоторые сети берут абонентскую плату с пользователей, другие зарабатывают с помощью рекламы, кому доверять – это пользователь решает самостоятельно.

Чтобы понять, что такое сеть VPN в телефоне (на Андроиде или айфоне) и зачем она нужна, достаточно вспомнить, сколько личной информации проходит через смартфон. Переписка в мессенджерах и на форумах, пароли, серфинг, онлайн платежи – поток информации проходит с помощью технологий 3G и 4G и Wi-Fi (как домашней, так и публичной), переключение между которыми происходит постоянно. Пара кликов позволит не беспокоиться о безопасности очередного подключения.

Другое направление – это анонимность. Она нужна на форумах и площадках, для обхода ограничения на раздачу или вход, именно в таких ситуациях возникает вопрос, что такое ВПН в телефоне (смартфоне), как подключить его и настроить.

Кстати, по такому же принципу действует и ВПН для компьютера.

Виртуальная частная сеть (VPN) для телефона Android

Что такое VPN и для чего он нужен в телефоне Android, уже ясно – это технология, которая обеспечивает анонимность и безопасность. Пользователям доступны два способа настройки на Android – вручную или с помощью приложения.

Чтобы настроить, потребуется:

- Открыть «Настройки», затем «Интернет» и найти нужный пункт.

- Нажать пиктограмму плюсика.

- Выбрать тип соединения, затем ввести данные, соответствующие типу соединения.

В интернете можно найти платные и бесплатные виртуальные сети, и настройки к ним. Недостаток такого метода – при переходе между 3G/4G/Wi-Fi связь с сервером может на время прерываться, избежать этой проблемы можно с помощью приложения.

Для настройки приложения потребуется:

- Выбрать в Google Play приложение, установить его и принять условия использования.

- Нажать кнопку «Подключить» и подтвердить действие. Пиктограмма в виде ключика в верхней части экрана просигнализирует об установлении защищенного соединения.

При необходимости её можно включать и выключать в приложении.

Также пользователям доступен браузер Opera с предустановленной функцией VPN, которая включается ползунком в настройках. Мобильные браузеры FireFox и Яндекс поддерживают установку расширений, в том числе с функцией виртуальных частных сетей.

Для включения и выключения расширений в браузере пользователю потребуется переходить в меню «Настройки дополнений» и переключать ползунки On/Off по мере необходимости.